Nach Gutdünken ausgefüllt

Apples Datenschutz-Hinweise erzeugen „falsches Sicherheitsgefühl“

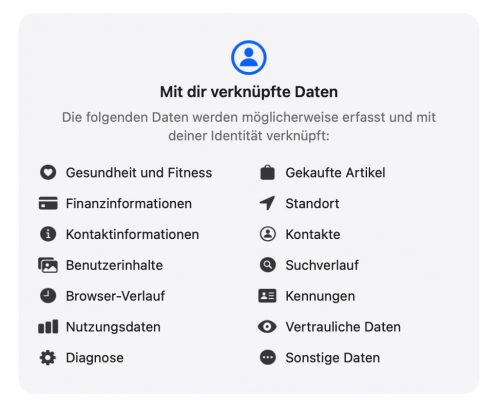

Die von Apple mit iOS 14.3 erfolgreich eingeführten App Store-Beipackzettel, die seit dem 8. Dezember unter allen neu eingestellten oder seitdem aktualisierten App Store Downloads eingeblendet werden (und damit auch unter Apples Anwendungen) sollten mit Vorsicht genossen werden.

Daran erinnert der Entwickler Johnny Lin, der sich auf seinem Blog lockdownprivacy.com noch mal mit dem Zustandekommen der Datenschutz-Checkboxen beschäftigt hat. Denn: Die hier notierten Angaben werden von den verantwortlichen Entwicklern schlicht nach bestem Wissen und Gewissen notiert und weder von Apple geprüft noch anhand einheitlicher Regeln festgesetzt.

Dies bedeutet, dass die Datenschutz-Hinweise selbst bei Anwendungen mit identischem Zugriff auf Nutzerdaten – etwa durch die Einbindung der gleichen Drittanbieter-Frameworks – erhebliche Unterschiede aufweisen können.

Unehrliche und unwissende Entwickler

Sei es weil die für die App verantwortlichen Entwickler im App Store besser dastehen wollen oder weil diese schlicht nicht wissen, welche Auswirkungen die vielleicht nur zur Crash-Erkennung eingebundenen Frameworks von Facebook und Co. auf die Inhalte ihrer Anwendungen haben.

Ein gutes Negativ-Beispiel ist hier der Zugriff des US-Militärs auf die Ortsdaten der Nutzer einer Koran-Applikation für muslimische iPhone-Anwender. Deren Entwickler waren sich überhaupt nicht darüber bewusste, dass die von den eingebundenen Frameworks ermittelten Standort-Daten weiterverkauft werden könnten. Entsprechend unschuldig wäre auch die Selbsteinstufung in den Datenschutz-Hinweisen ausgefallen.

Zudem beherbergt der App Store nicht nur ehrliche Entwickler, sondern zieht immer wieder auch Programmierer an, die zwielichtige Geschäfte unter Angaben falscher Kontaktdaten machen. Dass diese besonderen Wert eine ehrliche Kategorisierung der Datenschutz-Implikationen ihrer App legen, dürfte eher unwahrscheinlich sein.

Es wäre ja schön, wenn man als Nutzer selber überprüfen könnte, welche Frameworks verwendet werden, so dass man eventuell dagegen vorgehen kann. Denke aber das wird nicht so einfach möglich sein oder?

Du kannst zumindest aus dem Kommunikationsverhalten Deines Gerätes auf Datenabflüsse von Apps schließen. Um dieses auzuzeichnen kann z. B. der Charles Proxy eingesetzt werden.

Leider kenne ich keine Möglichkeit Apple eine flasche Datenschutz-Einstufung einer App zu melden.

Ich denke das mit den Datenschutzhinweisen muss sich erst noch zurecht ruckeln. Wichtig ist, dass Apple da am Ball bleibt.

Der wird kaum noch anständig entwickelt, ich empfehle „HTTP Catcher“.

Lockdown Privacy oder AdGuard Pro

Was soll das bringen 99% aller Benutzer wissen ja nicht einmal was ein Framework ist.

Wir listen ggf. APIs und Frameworks bei uns im Impressum auf..

das ist auch bei anderen so.

Ich hab seit einiger Zeit beobachte das die App RainToday den Zwischenspeicher kopiert. Sobald ich am Mac etwas kopiere und am IPhone RainToday öffne zeigt ein PopUp von IOS das mein Zwischenspeicher kopiert wurde. Hoffentlich kann ich das zukünftig ausstellen, denn bisher hab ich keine Möglichkeit gefunden.

Das machen unzählige Apps schon immer so. Seit iOS 14 zeigt iOS das eben erst an.

Es ist teilweise überraschend, welche Apps (oder deren eingebundene Frameworks) bei Start den Inhalt der Zwischenablage völlig grundlos abfragen.

Ich hoffe auch, dass Apple zukünftig auch den Zugriff auf die Zwischenablage ähnlich reglementiert wie z.B. den Standortzugriff.

+ 1

Ich würde mir wünschen, dass diese Berichte zumindest teilweise automatisch erstellt werden, wenn die App auf eine bestimmte API zurückgreift. – Bisher empfinde ich die Angaben auch eher als unsinnig.

Das dürfte technisch schwer umsetzbar sein. Wenn eine App z.B. über eine HTTPS-Verbindung mit einem Facebook-Server redet, bekommt das iOS ja nicht mit. Dazu müsste Apple eine umfangreiche protokollierende Firewall einrichten, die zumindest die kontaktierten Server loggt. Allerdings weiß man dann auch noch nicht, was genau dort dann passiert ist.

Apple bekommt auf jeden Fall mit, dass und wie oft mit Facebook kommuniziert wird.

Warum sollte man es nicht mitbekommen, wenn eine App mit Facebook kommunizierst? Du meinst sicherlich, dass man per se die Inhalte bei einer verschlüsselten Verbindung httpS einsehen kann.

Aber wenn man eine Man in the middle Attacke durchführt und die Kommunikation aufbricht, sollte es möglich sein. Dafür muss man nicht mal ein „Hacker“ sein.

Da hätte Apple mal ne gesunde Grundlage 30% Provision zu verlangen und dann ver*acken sie es mit sowas. Ich hoffe ja zumindest, dass Entwickler die hier fahrlässig handeln, gesperrt werden.

Naja das sich Entwickler nicht bewusst sind was sie da implantieren das sei mal dahingestellt….. Also das kaufe ich den nicht ab

Oh doch

Schnell ein Framework eingebunden und nur die Funktionalität getestet

Die gibt es Millionenfach

Eigentlich ist das der eigentliche Sinn einer class oder eines Frameworks .. das es eine Blackbox zu sein..

Ich habe öffentliche Methoden..

ich sende da was rein und bekomme was definiertes wieder raus,

der interne Teil der Methode sollte/muss mir schnurz sein.

Klar die Doku des Frameworks lesen (was man ja eh macht) .. jetzt nehmen wir mal Realm .. ihr glaubt doch nicht im Ansatz das man im hier im Code ein Überblick bekommt

(es sei denn man hat 3 Jahre Zeit und legt sein eigentliches Projekt ins nirgendwo)

falscher beipackzettel –> einfach raus aus dem appstore. apple muß kontrollieren und durchgreifen.

Die Angaben sind teilweise auch widersprüchlich. Nehmen wir die beliebte App TomTom GO:

Die Kategorie „Nutzungsdaten“ tauch in „Daten, die zum Tracking deiner Person verwendet werden“, in „Mit dir verknüpften Daten“ und „Nicht mit dir verknüpften Daren“ auf.

Immerhin verrät ein Klick weitere Details, was der Entwickler unter Nutzungsdaten versteht. Aber auch hier tauchen Begriffe mehrfach auf (z.B. „Werbedaten“) was IMHO nicht korrekt sein kann.

Gruß

Wenn er mehrere Werbepartner einprogrammiert hat, kann es durchaus sein.

Schade, dass man den Angaben nicht trauen kann… (Ist das bei Lebensmitteln dann auch so?)

Ich verwende seit kurzem die App „Lockdown“. Aber nur die Firewall. Diese zeigt und sperrt recht einfach Tracker. Parallel per SplitView angezeigt, kann man nun seine Apps überprüfen. Bei Readle stimmt es, dass die mit Facebook-SDK hantieren.

Leider ist in dem Bericht nicht zu lesen , das der größte Teil der App Entwickler, auf Bausteine von Google und Facebook etc. zurück greift ! Das Verhalten der App’s kann ich ja überwachen am iPhone und es ist erschreckend wie viel einige Apps von uns raus geben ! Warum unterbindet Apple nicht das einbauen von solchen Spionage Bausteinen von den üblichen Verdächtigen!!!! Da geht es wieder mal nur um Werbung, guter Beziehungen und viel Geld

+1

Dann müsste man ja Facebook dafür loben, dass sie so ehrlich waren und bei Instagram und Whatsapp angegeben haben, was genau getrackt wird!

„Pixelmator“ (iOS) ist so eine App. Eigentlich recht bekannt im Apple Universum und sogar von Apple empfohlen! Die Datenschutzhinweise sagen ganz klar: „Keine Daten erfasst“. Schaut man sich das jedoch genauer an dann wird sichtbar das „Pixelmator“ Verbindung zu Google Ads und dem Werbenetzwerk von Google „doubleclick.net“ aufbaut, und Tracking-Cookies und Device Identifiers sendet und speichert. Google kann diese Daten und Cookies dann Nutzen um den User auch App-übergreifend zu tracken und personalisierte Werbung platzieren.

Eine glatte Lüge also.

Pixelmator verbindet sich zu:

– google.de (tracking Image 1×1 gif)

– google.com (tracking Image 1×1 gif)

– googleads.g.doubleclick.net (überträgt OS/App Infos und registriert die App im Werbenetzwerk mit Bundle ID: com.pixelmatorteam.pixelmator.touch, tracking mit Image 1×1 gif)

. googleadservices.com (Austausch von Werbung und Nutzungsverhalten)

Ja, sehr krass!

Wer das nicht will, dem kann ich nur die mittlerweile einfache und preiswerte Bastellösung Pi-hole in Verbindung mit PiVPN empfehlen. Nur DNS-Abfragen werden zum Pi-hole geschickt, alles andere läuft dann über WLAN/mobile Netz.

Eblocker

@gregor: Würde gerne deine Tipp ausprobieren. Weißt du, ob Eblocker mittlerweile wieder auf einem PI 3B+ läuft?

Wie funktioniert eBlocker außerhalb des Netzwerkes und wie individuell ist er konfigurierbar gegenüber Pi-hole?

Bei mir ist nichts mit google. „Lediglich“ 2x app.measurement.com. Wozu auch immer das ist.

Habs inzwischen gefunden: app-measurement.com gehört zu Google… :-/

Kennt jemand einen Weg, wie man Apple über falsche Angaben im AppStore informieren kann? Wenn es da massive Hinweise gibt, dann könnte das helfen.

Man sollte nicht ignorieren, wer den Original-Artikel geschrieben hat, auf dem dieser hier basiert: Jemand von einer Firma, die Geld damit verdient, Usern Datenschutzapps und -dienstleistungen zu verkaufen (lockdownprivacy.com).

Was für ein Motiv könnte der haben, Apples Bemühungen schlecht dastehen zu lassen?

Vielleicht findet sich noch ein Abmahner der die Goldgrube aushebt.

Dann wird sich ganz schnell die Spreu vom Weizen trennen