Insellösung zu Datenhungrig

Corona-Apps: Norwegen stoppt „Smittestopp“, BSI Sicherheitshinweis

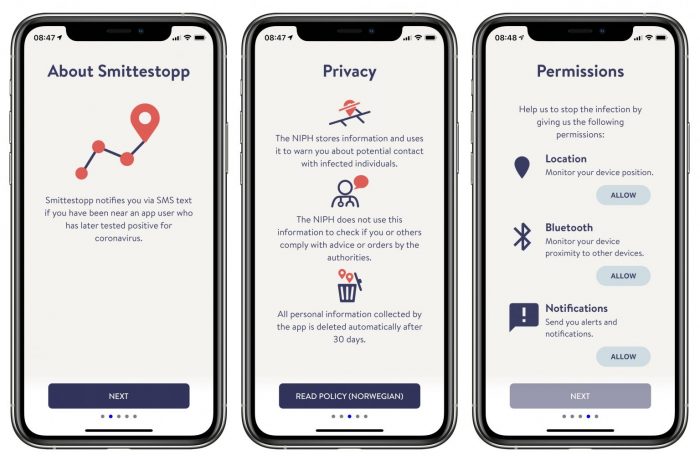

Während die offizielle deutsche Corona-Warn-App heute früh an den Start gegangen ist, verabschiedet sich Norwegen aktuell von der Mitte April eingeführten Insellösung Smittestopp – ifun.de berichtete.

Smittestopp wird eingestellt

Smittestopp setzte anders als die deutsche App nicht auf Apples Schnittstelle setzt, sondern implementierte eine eigene Nutzer-Nachverfolgung, inklusive der aktiven Standortdaten-Übermittlung Abfrage über das GPS-Modul des iPhones.

Wie das Norwegische Institut für Gesundheit (NIPH) bekanntgegeben hat, wird die Sammlung der Daten zur Kontaktverfolgung nach dem Einschreiten der norwegischen Datenschutzbehörde (NDPA) nun komplett eingestellt. Alle bislang erhobenen Daten sollen gelöscht werden.

Die NDPA war nach einer Prüfung der App zu dem Schluss gekommen, dass diese unverhältnismässig stark in die Privatsphäre der Benutzer eingreift. Die Entscheidung der Datenschutzbehörde wurde von der Regierung kritisiert soll aber nicht angefochten werden.

Aktuell sucht man nach einer Lösung die App an die Datenschutzvorgaben der NDPA anzupassen. Smittestopp wurde bislang 1,6 Millionen Mal aus dem App Store geladen und zählte (Stand: 3. Juni) 600.000 aktive Nutzer.

BSI Sicherheitshinweis relativiert

ifun.de-Leser Tobias hat uns darauf aufmerksam gemacht, dass die IT-Abteilung in seiner Firma dazu auffordert, die deutsche Corona-Warn-App nicht zu installieren und dies mit einer Sicherheitswarnung des Bürger-CERT vom 19. Mai begründet.

In der Security-Notiz TW-T20-0086 empfiehlt das Bundesamt für Sicherheit in der Informationstechnik iPhone-Nutzern hier:

[…] die Bluetooth Funktion von Geräten nicht zu nutzen. Sobald Updates verfügbar sind, wird die zeitnahe Installation der vom Hersteller bereitgestellten Sicherheitsupdates empfohlen, um die Schwachstellen zu schließen.

Hier wollen wir euch kurz auf die nur eine Woche später ausgegebene Aktualisierung hinweisen. Die Security-Notiz TW-T20-0086_Update_1 relativiert die Warnung nämlich deutlich. Hier heißt es seitdem:

Das BürgerCERT empfiehlt, sobald Updates der Hersteller verfügbar sind, diese zeitnah einzuspielen. […] In der Spezifikation des Bluetooth Protokolls bestehen mehrere Schwachstellen, von denen die Produkte der meisten Hersteller betroffen sind. Ein Angreifer in Funkreichweite kann Sicherheitsvorkehrungen umgehen und dadurch die Bluetooth Kommunikation manipulieren. Alle standardkonformen Geräte, die von Sicherheitsforschern überprüft wurden, wiesen diese Sicherheitslücke auf. Die Ausnutzung dieser Schwachstellen ist jedoch mit hohem technischen Aufwand verbunden.

Wieso deaktiviert ihr eig immer Kommentare? Darf es keiner anderer Meinung sein?

Die Erfahrung hat leider gezeigt, dass der zivilisierte Austausch von Meinungen unter einigen Themen so gut wie unmöglich ist. Um hier nicht 100% unserer Aufmerksamkeit an das Moderieren zu binden, schließen wir die Kommentare unter kontroversen Themen hin und wieder.

+1

Schlimm was teilweise von vermeintlich erwachsenen Personen so geschrieben wird.

Was ich sehr begrüßen kann. Viele Leute sind nicht in der Lage, reflektiert zu diskutieren. Danke iFun!

Zumal das bei ifun nur allerseltenst überhaupt praktiziert wird.

+1 leider muss man da zustimmen :o

Und das gilt für beide seiten, krass wie U terschiedliche Meinungen das Land so spalten können! Hätte das von vielen Sachen angenommen aber nicht von so etwas!

Kann dem nur zustimmen.

Schade, traurig und unverständlich, was und vor allem wie hier manchmal geschrieben wird.

Meinungen vertreten ja, aber der Ton macht die Musik!

Kann eine Sperrung manchmal absolut nachvollziehen.

Direkt dieses „darf es keine andere Meinung sein?“. Das allein ist schon ein Grund.

iFun kommentiert doch oft warum & noch dazu nachvollziehbar.

Ok danke ifun

@ifun Ich habe mal eine allgemeine Frage zu der Corona App. Was passiert eigentlich wenn irgendwelche Idioten in der App einfach angeben Corona zu haben – obwohl dies nicht zutrifft?

um dich als infiziert zu melden, brauchst Du eine TAN oder einen QR-Code vom Gesundheitsamt oder vom Labor, dass den positiven Test durchgeführt hat.

+1

Wenn du die Kommentare zu der Corona App meinst, ist es auch gut so das es gemacht wurde.

Im übrigen macht es hier keiner immer.

Der Grund ist einfach, es würden sich zu viele Verschwörungstheoretiker melden die Angst haben das Vater Staat sie fernsteuern wird, diese lieber WhatsApp and Co. nutzen:-)

Es ist schon bezeichnend, wenn man Menschen mit anderer Meinung ihrer Bedenken wegen pauschal als Verschwörungtheoretiker abstempelt.

Wegen genau solcher Kommentare wie von „Gregor“ ist das durchaus nachvollziehbar wenngleich es auch schade ist!

@Steven: +1

Was heisst denn „mit hohem Aufwand“? Das ist eine subjektive Bewertung. In Vergangenheit sind schon viele Sicherheitslücken genutzt worden, wo die Einschätzung auch „hoher Aufwand“ war.

Selbst in der Quelle kann man leider nicht nachlesen was genau zu tun ist, um das mal für sich oder aus Sicht eines ITlers einschätzen zu können.

Die Frage ist doch, welches Ergebnis bzw. was bringt es einem, wenn er sich mit hohem Aufwand mir nähert um dann meine Bluetoothverbindung anzuzapfen. Da ist der NFC Chip wohl gefährdeter.

unkonstruiertes Beispiel: skriptkiddie mit rooted android oder jailbroken iphone sitzt den ganzen tag in bus oder ubahn und saugt was er kriegt von alles moeglichen Pendlern, die bluetooth aktiviert haben. Gibt genug, allein wegen headsets oder wegen dem sch* kontrollcenter was bluetooth nicht ausmacht sondern nur kurzzeitig deaktiviert.

Der muss die Lücke technisch nicht mal verstehen sondern nur einmal auf den richtigen Seiten im Internet gewesen sein.

Was er jetzt kann, ist aus der BuergerBSI nicht ersichtlich. Weiss es wer?

Das ist vielleicht auch Ansichtssache, aber ‚mit hohem Aufwand‘ bedeutet für mich eben gerade nicht, dass das ein ‚Script Kiddie‘ hinbekommt, da mehrere technische Hürden dem im Weg stehen.

Da das Risiko wohl bei Bluetooth liegt, wäre doch meine erste Frage, nutzt ihr kein BT ? Kein Auto, keine AirPods ? Ernsthaft ?

Wenn doch ist es doch eh Wurscht…

Moment, auch wenn ich nicht glaube, dass es ernsthaft momentan eine Gefahr gibt für Normalverbraucher, es kommt auch auf die Protokolle an, welche aktiv laufen. Bei einem Bluetoothprofil für Audio und Mikrophon ist doch nicht viel zu holen, aber ein offenes Protokoll zur Kontaktaufnahme und Datenübertragung ist ein Risiko. Ich will keineswegs sagen, hier bei dieser Corona App wird ein solches Protokoll verwendet, aber es macht einen Unterschied.

Bei Audio kannst du doch deutlich mehr holen als bei diesem Protokoll. Die IDs werden ja sowieso an alle in der Umgebung geschickt.

Was die meisten zu den Themen schreiben interessiert eh selten, einige gute Lacher ausgenommen.

Manchmal hilf nur ein harter Schnitt. Wenn man manche Kommentare liest, dann erkennt man die Notwendigkeit. Hat aber sicher nichts mit Zensur zu tun

Was mich interessiert brauche ich jetzt für jedes Land bei Grenzübertritt die entsprechende Corona App des Landes?

Brauchen tust du das NICHT!!!

Doch brauchst Du derzeit leider, wenn Du als verantwortungsbewusster Mitmensch den Kampf gegen Corona unterstützen willst.

haha

LOL

…wenn du als aufrechter Deutscher den Kampf gegen das Ju… unterstützen willst.

Jaja, solche Parolen kennen wir zur Genüge. Zum Kotzen…

Leider sind die jeweiligen Apps aber gar nicht länderübergreifend verfügbar. Die deutsche App kann über den österreichischen Store nicht geladen werden und vice versa.

Ich habe die Deutsche Corona Warn App installiert um andere Personen und mich zu schützen!

+1

Ich auch. Bin auch verantwortungsvoll und möchte mich und andere schützen.

+1

+1

+1

1+

+1

+1

-1

Gut das du die Menschheit vor dem aussterben rettest.

@oliver, hütic3

Es gibt Grund zu Hoffnung, von zur Zeit 8 Kommentaren, zwei dumme dabei.

So werden wir evtl. doch nicht aufgrund von Dummheit aussterben.

Finde ich auch!!!

Gregor, bei 7,8 Milliarden Menschen von denen 800 Millionen die letzten 10 Jahre dazu gekommen sind und das bei einer Sterblichkeit die bei keinem 3% liegt kannst du dir die Wahrscheinlich des aussterbend mit einem einfachen Dreisatz selbst ausrechnen.

@oliver selbstverständlich kann ich es mir ausrechnen, jedoch gehört dazu ein einziger Dummer der auf den sogenannten „Knopf“ drückt, dann wird der einfache Dreisatz über den Haufen geworfen.

:D

+1

+1

Empfehle ich auch all meinen Verwandten und Freunden!!!

Ich rate allen davon ab

+2 (Meine Frau hat’s auch)

Gute Besserung!

+1

Das lösen manch andere besser.

Dort werden diese Kommentare mit einem Hinweis und der Bitte sich an die Netiquette zu halten überschrieben. Ist zwar ein Mehraufwand für diese Art der Moderation, aber transparenter.

Ich gehe mal davon aus, dass iFun die Ressourcen zur Moderation einfach nicht hat.

Man könnte sich auch einfach von den Kommentaren distanzieren – Kommentare zu entfernen erhält mMn doch nur eine Scheinwelt aufrecht, die falsch ist.

Siehe oben…!

@Flava: Die Scheinwelt sind eigentlich die Hasskommentare :)

Die zufriedenen schreiben seltener Kommentare ;)

+1.

So erweckt es den Eindruck, dass die Regierung hier eventuell einen Maulkorb verordent hat und ehrliche, somit negative Kommentare vermeiden will. Weit hergeholt, aber hier wurden noch nie Kommentare deaktiviert. Bekommt umso mehr Brisanz.

Naja, schreibst es ja selbst: weit hergeholt. Man könnte auch ein anderes Wort dafür bemühen ;-)

Das stimmt nicht. Es wurde bereits mehrfach die Kommentarfunktion in Artikeln geschlossen.

Und zwar aus den weiter oben vom ifun-Team genannten Gründen, die für mich durchaus nachvollziehbar sind.

Das macht der neue Forenbeauftragte der Bundesregierung. Der schreibt doch jedem Forum vor, was die freigeben dürfen. So, wie es halt in China ist.

Die Regierung verbietet „ehrliche und somit negative“ Kommentare.

Genau mein Humor.

Ja. genau. Frau Merkel hat heute morgen PERSÖNLICH bei iFun angerufen und die Abschaltung der Kommentarfunktion eingefordert. So wirds gewesen sein….

Meine Güte… Was jahrzehntelanges Sparen im Bildungssystem so für Blüten treibt.

Du solltest einfach die Webseite wechseln. Das ist hier kein öffentlicher Raum, sondern gewissermaßen ein Spielplatz, der privat betrieben wird. Ergo kann der Betreiber hier auch Regeln vorgeben und im Prinzip tun und lassen, was er will. Wenn es Dir nicht gefällt, dann einfach den Spielplatz wechseln.

Wer Fragen zur App hat, sollte mal hier vorbei schauen, wo ein SAP Mitarbeiter Rede und Antwort steht: https://www.reddit.com/r/de/comments/h9x6ck/release_der_coronawarnapp_megathread/

Ich habe die App auch installiert und hoffe, dass sie uns weiter hilft. Die Gefahr, dass ich demnächst vom Staat ferngesteuert werde, sehe ich nicht. Im Gegenteil, die Entwicklung der App war transparenter als jedes andere Projekt der Bundesrepublik und man hat sich auch Hilfe/Kompetenz von den üblicher Weise kritischen Seiten geholt und am Ende hat sogar der CCC keine Bedenken geäußert oder Warnungen ausgesprochen.

Mir ist auch nicht ganz klar, wo die App-Kritiker die Gefahr im Detail sehen. Technisch konnte mir noch niemand erklären, wo da das Problem sein soll (das größer ist, als die, die ich durch die Nutzung von Mobilfunk, Google und Whatsapp ohnehin schon habe).

Das wäre uns auch lieber, skaliert aber einfach nicht mehr. Allein hier auf dem Ticker zählen wir inzwischen deutlich über 1 Mio. Kommentare. Wenn wir lauten Stimmen (egal aus welcher Richtung) hier stets manuell auf die Netiquette Hinweisen würden, würden wir nichts anderes mehr tun. Daher der Griff zur (seltenen) Kommentar-Schließung.

+1

Finde ich absolut richtig so.

Und das ist auch richtig und gut so. Nutzt eure Kappa für gute Artikel und nicht zur Moderation von Fluten an Kommentaren. Und für Nutzer gilt halt immer noch „love it or leave it“.

+1

+1

In dem Moment wo ich eine Apple Watch habe, bin ich ja darauf angewiesen, dass Bluetooth angeschaltet ist. Das gleiche gilt auch für kabellose Kopfhörer.

Außerdem schaltet Apple bluetooth bei jedem Update automatisch ein.

Und im Auto für die Freisprecheinrichtung brauche ich es auch.

Aber das alles hat halt nichts damit zu tun, solidarisch andere zu schützen. Aus diesem Grund wird es leider durch viele anders beurteilt.

Ich hab da mal eine Frage, aber gerade hier, wo ich diesbezüglich als erstes nach Hilfe schauen würde, wurden entsprechende Beiträge ohne Kommentarfunktion veröffentlicht. Verstehe ich ja auch, aber es gibt technisch ja auch noch viele Probleme und Fragen.

Bei der offiziellen App hieß es Heute Morgen auf Welt TV, sie würde reichlich Akku verbrauchen (vermutlich subjektive Wahrnehmung des Reporters) . Außerdem erklärte man, auf welchen Geräten die App überhaupt läuft. Da war ich schon etwas enttäuscht. Zumindest in meinem Umfeld scheinen viele ausgeschlossen zu sein. Alle Besitzer von iPhones, älter als das Modell 6S/6S+! Wie viele hier ein iPhone 5S oder iPhone 6 haben. Und die sind zufrieden. Aber geht es wirklich dort nicht?

Dann Android. Ab Version 6 von Android. Klingt soweit gut. Dann aber doch ein kleiner und nicht unerheblicher Zusatz „auf denen Google Play Dienste laufen“. Customfirmware Nutzer kenne ich nur noch sehr sehr wenige, aber einige besitzen chinesische Smartphones ohne Google Play Dienste. Prominentes Beispiel: Huawei‘s aktuelle P40 Modellreihe.

Wenn es mehr als 50% Deutsche Nutzen sollen, knapp weniger aber dazu bereit sein sollen, es freiwillig zu tun, davon dann aber auch noch einige technisch ausgeschlossen sind, was kann man tun um dies auszugleichen? Einige Arbeitskollegen und/oder Freunde nutzen nur sehr alte Geräte, ohne Android/iOS.

Ich denke beruflich macht die App bei mir Sinn. Die Kunden sind kaum noch bereit Masken zu tragen, Abstand zu halten. Man kann sich auch schon nicht mehr aufregen, weil man inzwischen schon so langsam zur Minderheit wird, wenn man die Gefahr einer solchen Pandemie sieht und sich schützen will. Ich hoffe genügend Leute nutzen es, damit es funktioniert, aber was die Sache angeht, dass es auch reichlich Leute gibt, die technisch ausgeschlossen sind, da muss dringend eine Lösung her.

Kurze Gegenfrage: wenn deine Kunden schon nicht bereit sind eine Maske zu tragen oder Abstand zu halten, glaubst du, dass sie die App installieren geschweige zum Arzt gehen, den TAN und QR Code in die App eingeben?

Genau hier funktioniert doch die App. Es muss ja nicht der Auslöser sein, sondern nur einer in der Kette, der verantwortlich handelt. Dann hilft es mir trotzdem, sollte ich möglicherweise einem hohen Risiko ausgesetzt worden sein, selbst aber nichts merke.

Auf der einen Seite regen sich Nutzer auf warum das so lange gedauert hat und warum das so viel Geld kostet. Auf der anderen Seite wollen Leute wie du eine maximale Kompatibilität. Wie immer im Leben ist es ein abwägen das Kosten-Nutzen-Verhältnis. Ich denke für den ersten Release ist die Unterstützung der Geräte ausreichend. Im nächsten Schritt kann man die Kompatibilität zu älteren Geräten erhöhen und die Server Infrastruktur mit anderen EU Ländern verbessern. Aber erstmal mal abwarten wie sich die Akzeptanz und der Nutzen für die Bürger entwickelt.

Naja, was Apple angeht, liegt es ja nur an Apple. Da können sie nichts machen. Bei Android bräuchte es eben nur ein Unterstützung der Geräte seitens der Hersteller die kein direktes Android von Apple nutzen, sowie natürlich die apk als Installationsprogramm außerhalb von Google Play. Ich hab’s übrigens nicht geprüft, ob es letztere nicht gibt.

Über die Kosten habe ich mich ebenso wenig aufgeregt, wie über die Dauer. Du sprichst mich zwar nicht direkt an, aber ich möchte es klarstellen. Du kamst mich Vergleiche ziehen und dabei unterstellen. Also nicht, auf der einen Seite so, auf der anderen so.

Mir geht es darum, auch andere zu überzeugen die App zu nutzen. Und schon in den letzten Wochen wurde klar, dass einige in meinem Umfeld ausgeschlossen sind.

Schöne Aktion übrigens seitens der Telekom, die für alle Kunden kostenlos einen Service in den Shops bietet, bei welchem die App installiert wird. Da hat man wirklich mitgedacht.

Ich wollte eher das Spannungsfeld aufzeigen in dem sich die Kritik an der App Entwicklung bewegt. Ich kann dein Anliegen nur unterstützen, je mehr mitmachen können umso besser!

Muss die Corona-Warn-App im Hintergrund geöffnet bleiben? Ich schließe regelmäßig die im Hintergrund laufenden Apps…

Vielleicht solltest du das einfach generell unterlassen, weil das schlicht und ergreifend überhaupt nichts bringt. Weder spart das Akkukapazität, noch wird dein iPhone dadurch irgendwie schneller.

Das war jetzt Schmarren. Ich muss regelmäßig diverse Apps im Hintergrund schließen, um andere zum Laufen zu kriegen, bzw. am Absturz zu hindern. Wenn es irgendwo hakt, ist das Abschießen von Apps der erste sinnvolle Schritt.

Kein Schmarrn, Apple hat selbst erklärt, dass Apps im Hintergrund keinenSystembelastung darstellen.

Das schließen überflüssiger Apps vereinfacht die Nutzung des Handies beim Task switching

Kann man sich ja streiten, ob es sinnvoll ist, Apps zu schließen, aber kommen wir mal auf den Punkt:

Deine Frage haben sie vorhin bei der offiziellen Vorstellung der App erklärt:

Nein, die App muss aktiviert sein (einmalig nach dem laden) und muss nicht geöffnet bleiben.

Die Funktionalität wird von Betriebssystem zur Verfügung gestellt. Die App wird eigentlich nur gebraucht, um das Feature ein und auszuschalten. Und was danach kommt, wenn ein infektiöserer Kontakt festgestellt wurde. Das Orten von anderen Handies läuft von der App Benutzung unabhängig, wenn einmal aktiviert. Deshalb sind die Befürchtungen hinsichtlich Batterie-Draining Humbug, als wenn Apple so etwas in ihrer API nicht berücksichtigen würde.

Zu der Bluetooth Schwachstelle:

Das hat nichts mit der App zutun.

Das komplette Protokoll hat eine Schwachstelle.

Somit dürfte ich wenn es nach der IT Abteilung des Lesers geht, meine Apple Watch oder Bluetooth-Kopfhörer auch nicht mit meinem Smartphone koppeln, da ich angreifbar wäre, weil Bluetooth eingeschaltet ist.

Somit ist das für die App komplett irrelevant und lässt sie in der obigen Formulierung schlecht darstehen.

Allgemein finde ich es sehr schade vom Team, dass hier eine schlechte Datenschutzlösung einer auswärtigen Corona App und das Deutsche Bundesamt in einem Atemzug genannt werden und durch die kurze Formulierung der Überschrift so der Eindruck entstehen könnte, dass auch die Deutsche Corona App Sicherheitslücken hat.

Ich nutze iPhones seit der ersten Generation und davor sehr experimentierfreudig mit Nokia, Ericsson, Blackberry, Sony & Co – also ein Mobilfunknutzer seit der ersten Stunde D-Netz (für diejenigen, die noch wissen was das ist/war).

Ich habe in diesen Jahrzehnten … toi toi toi … noch NIE Probleme mit Datenschutz, Sicherheit, Hacks etc. gehabt und trotzdem immer alles an: Bluetooth, WLAN, GPS, …

Meine (geschäftlichen) Reisen haben mich auf alle Kontinente geführt und das ca. 180 Tage pro Jahr – früher – und nie ist etwas passiert. Ich lebe immer noch ganz hervorragend, unbehelligt und fröhlich, trotz aller Verschwörungstheorien, und das, obwohl ich zig-mal in China, USA und weiteren 87 Ländern dieser Erde war – immer mit Mobiltelefon.

Es geht also !

Ich schliesse mich Dir komplett an. Gleiche Erfahrung hier. Sogar mit C-Netz angefangen.

War halt noch analog, aber lief…

+1

HappyGeoCacher, Datenschutz hat nichts mit Datensicherheit zu tun. Deine Geräte können Topsicher sein, verschlüsselt und ohne Viren, Trojaner oder wasauchimmer.

.

Sobald du dich im Netz bewegst, hinterlässt du Daten. Diese Spur muss dir keine Probleme bereiten – soll sie auch nicht ;) – oder dein Gerät hacken. Die Daten sollen nur dazu verwendet werden, zu erfahren, wer du bist, wo du wann warst, mit wem du zusammen bist und wie du tickst, denkst oder eingestellt bist.

.

Sobald dein Datenprofil nicht mehr durch den Raster passt, egal ob China, USA oder in deinem Heimatland, bist du auffällig. Die Frage ist nur, wie Behörden reagieren.

.

Zudem wird die Datenspur für Werbung verwendet, um dir zielgerecht, subtil und auf dich bzw. deine Kaufkraft zugeschnitten Produkte zu verkaufen. Und seien das nur jene für den täglichen Bedarf.

.

Zu deiner Datenspur gehören nicht nur Surfen, sondern alle Infos, die du im Netz veröffentlichst, konsumierst, in Messangern schreibst oder sprichst oder per Video übertragen werden. Fotos von anderen, in denen du per Bildanalyse identifiziert wirst, hinterlegte Exif Daten (Ort, Datum etc.) oder Tonaufnamen, mit denen du in Verbindung gebracht werden kannst.

.

Deine Datenspur bzw. dein Profil sagt auch was über deine Gesundheit aus – mögliche Krankheiten, Störungen, Familiengeschichte (da kombiniert mit dem Profil deiner Angehörigen/Freunden), oder in welche Risikogruppe du gehörst. Das kommt dann aufs Produkt an, ob Versicherung, Kredit oder andere für dich wichtige Produkte. Plötzlich werden Leistungen/Risiken vor Vertragsabschluss ausgeklammert oder Preise angehoben.

Jm2c

Nur so als Hinweis: das nennt man Metadaten, nicht EXIF-Daten. Sollte man wissen, sonst wirkt es dilettantisch.

@Steven: Die Metadaten eines Digitalfotos werden oftmals im Exchangeable Image File Format (kurz: EXIF) in der jeweiligen Bilddatei gespeichert. Insofern können die beiden Begriffe synonym verwendet werden.

Sollte man wissen… ;)

Oder du hast schlicht den potentiellen Missbrauch nicht bemerkt

alles richtig, nur hatte ich in den Jahrzehnten der intensivsten Nutzung KEINE Nachteile sondern nur Vorteile. Nur das zählt für mich!

Und schon wird der EU-weite Austausch der erfassten Daten verhandelt…

Welcher erfassten Daten denn? Welche Daten hast Du bei der Installation denn erfasst? Herr Gott, lass Hirn regnen…..

Grufty, geh mal auf Tagesschau.de…

Aber eh Du es dann dezent übersiehst wie alle Kritik der letzten Tage:

http://www.tagesschau.de/newst.....g-121.html

Schon mitbekommen, dass das NUR gemacht wird, wenn die Daten dezentral auf den Smartphones aufbewahrt werden?

Schon gemerkt, dass die Daten aber nicht von Smartphone zu Smartphone fliegen?

Dein Link geht nicht, Steven.

Tagesschau Website, dort der Corona Live Ticker, dort 12:06 Uhr

Gefunden, danke

Macht doch mal eine Umfrage, wer sich die Corona-Warn-App installieren wird/ schon installiert hat, nicht installieren wird, sich unsicher ist. Würde mich schon sehr interessieren.

Kommentare dürfen dazu auch gerne wieder geschlossen werden :-)

Warum „gern“? Mit ner Tüte Popcorn in der Hand ist es total lustig, wie Befürworter ihre Diskussionspartner als Verschwörungstheoretiker diffamieren, ohne dabei Argumente vorzubringen, die stichfest wären. Zumal sich alle Bedenken zur App bisher bewahrheitet haben.

War es nicht bis gestern so, dass gerade die Verschwörungstheoretiker keine Argumente haben und nur das nachplappern, was sie im Internet gelesen haben? Hat sich das gerade geändert?

Musst wohl aufmerksamer und unvoreingenommener lesen.

Welche Bedenken denn? Und wo kann ich die nachlesen?

In den Kommentaren der News der vergangenen Tage, in denen über die App berichtet wurde.

Muss man das Alles nochmal durchgehen oder wollt ihr nicht einfach selbst mal die letzten News samt Kommentarbereiche lesen?

Naja, Kommentare sind nicht gerade zuverlässige Quellen

Was meinst Du in dem Zusammenhang „offiziell“? Du fragtest nach den Bedenken. Die wurden in den Kommentaren geäußert. Es steht Dir frei, wie Grufty alle ihm entgegenstehenden Meinungen als Aluhüte und Verschwörungstheoretiker zu betrachten oder diese selbst kritisch und offen zu prüfen. Desweiteren gibt es noch die Studie der Uni Darmstadt und den Bericht vom TÜV. Ebenfalls nachlesbar.

Streiche „offiziell“, setze „zuverlässig“.

Ich prüfe diese kritisch und komme zum Ergebnis, dass ich gänzlich anderer Meinung bin. Muss das aber nicht in jedem Kommentar unter einer Corona (App) Nachricht veröffentlichen.

Das hat ja nichts mit Deiner Frage zu tun. Eher damit, dass Du Kommentare „zuverlässig“ nennen möchtest…

Kommentare sehe ich eben nicht als zuverlässig an. Deswegen glaube ich auch nicht, was da steht. Deswegen folge ich auch nicht der Aufforderung, die Kommentare zu den Artikeln der letzten Tage zu lesen.

Dann wirst Du nie erfahren, welche Bedenken dort geäußert wurden. Bleibt nur die Frage, warum Du dann selbst kommentierst. \_(ツ)_/

Ich wollte nur eine Umfrage über die Kommentare anstoßen, dann wurde aber mein „gerne“ als Stein des Anstoßes genommen.

Wende Dich dazu per Mail direkt an ifun. Danke.

Ah ok, danke für den Hinweis, dass die Kommentare dafür nicht zugelassen sind.

eben auf n-tv gelesen:

++ 13:01 Corona-Warn-App meldet zu 20 Prozent fehlerhaft +++

Nach Angaben des Chefs der an der App-Entwicklung beteiligten Firma SAP, Jürgen Müller, werden die von der App registrierten Kontakte zu 80 Prozent richtig eingeschätzt. Bei 20 Prozent komme es zu Fehlern – entweder werde ein riskanter Kontakt nicht erfasst, oder irrtümlich ausgewiesen.

also bringts doch dann nichts. von 100 leuten die eine meldung bekommen gehen 100 zum arzt aber 20 davon die es nicht nötig haben da die app eine fehlerhafte mitteilung gibt?

finde das echt krass da sich wohl die 20 ersthaft gedanken machen und so… finde 20 % heftig und die nachricht kommt direkt von SAP…

Oh, schlechte News für Grufty

Man munkelt, er wurde wegen zuviel Aggressivität gekickt und nennt sich nun Martinx

Ne ne, ich bin nicht dieser Grufty. Aber danke fürs Zaubern eines Lächeln in meinem Gesicht.

Ja, ihr seid euch im Geiste nahestehend, so scheint es.

Wer munkelt das denn? (O_o)

Kein Problem für mich. Zumal das oben ja auch nicht stimmt. Die 20 Proz. wurden offen kommuniziert. In den 20 % sind Fälle enthalten, die nicht erkannt wurden und Fälle, die erkannt wurden, aber eigentlich nicht beabsichtigt waren. Oben wird so getan, als ob es nur Fälle sind, die erkannt wurden, obwohl sie keine waren. Wenn das 50:50 ist, dann sind es 10 %, die nicht zum Arzt müssten. Außerdem heißt das noch lange nicht, dass die anderen 80 % infiziert sind. Sie hatten lediglich Kontakt. Also besser, man bleibt bei den Tatsachen.

Es wurde heute auch ausdrücklich gesagt, dass der manuelle Weg telefonisch über die Gesundheitsämter eine viel höhere Fehlerquote hat.

Auch hat heute einer vom CCC mitgeteilt, dass der CCC selbst die App zwar noch nicht 100 % aber insb. im Hinblick auf den Datenschutz als sehr sicher einstuft. Warum erwähnt der kleine Steve das denn nicht? Weil es nicht in seine Strategie passt?

Ich habe keine Strategie. Dass die App nicht so der Hit ist und überarbeitet werden muss, hast Du ja nun aus noch einer weiteren Richtung gehört. Und nichts Anderes haben die bösen Verschwörungstheoretiker schon vor dem Release zu bedenken gegeben. Du hast sie verteufelt und nun hörst Du selbst von Dir anscheinend akzeptierbareren Seiten, dass die App nicht so klasse ist, wie man es sich, auch mit Blick auf die Kosten, wünschen würde.

Will ich nicht mach ich nicht muss ich nicht. PUNKT!

+1

-1 wo ist deine soziale Verantwortung?