Türsteher im Android-Store: Googles „Bouncer“ als verspätete Malware-Strategie

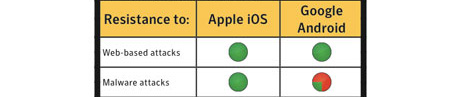

Googles „offenerer“ Ansatz beim Verkauf von Android-Applikationen bescherte dem Suchmaschinen-Riesen im vergangenen Jahr nicht nur einen Schadsoftware-Zuwachs von knapp 500% (wir berichteten), auch in Symantecs 22 Seiten Starker Studie zur Smartphone-Sicherheit schnitt das Android-Ecosystem – nicht zuletzt wegen der ungehinderten Verteilung von Malware im Android Market – wesentlich schlechter ab als Apples iOS. Kurz: In den Top-10 der unsichersten Smartphones des vergangenen Jahres, teilten sich vor allem Android-Geräte die ersten Plätze.

Umstände, gegen die Google jetzt mit einer Reihe von Sicherheitsvorkehrungen front macht und damit quasi das Fazit der Symantec-Studie Punkt für Punkt abarbeitet. Dies las sich im vergangenen Juni wie folgt:

- Apples Ansatz, jeden einzelnen App Store Download vor seiner Freigabe zu prüfen ist gut, aber nicht hundertprozentig sicher. Entschlossene Angreifer könnten die gesetzte Hürde mit versteckten Programm-Code umgehen – bislang gewährleistet der Prüfprozess jedoch einen guten Schutz gegen Angreifer, DOS- und Malware-Atacken.

- Das von Apple eingesetzte Sandboxing-Modell schützt zuverlässig vor traditionellen Viren und Würmern und schränkt die für einen Angreifer sichtbaren Daten deutlich ein.

- Die Handhabe von Programm-Berechtigungen innerhalb des iOS garantieren, dass nicht autorisierte Applikationen keine SMS versenden und nicht auf die aktuelle Geräte-Position zugreifen können.

Googles Antwort fällt deutlich aus:

Heute stellen wir den Service „Bouncer“ vor. Einen von uns entwickelten Dienst, der Android-Applikationen automatisch auf Malware prüft ohne das Einkaufs-Erlebnis unserer Nutzer im Android-Market zu beeinflussen und ohne den die betroffenen Android-Entwicklern die Teilnahme an einer Eingangskontrolle abzuverlangen.

Ein weitgehend automatisierter App-Check also. Wie Google auf die unvermeidlichen „false positive“-Meldungen reagieren wird bleibt abzuwarten. Nach eigenen Angaben soll jede Android Market Anwendung zumindest einmal gestartet und „live“ in einer virtuellen Umgebung getestet werden. Apples Ansatz, anders formuliert.

Here’s how it works: once an application is uploaded, the service immediately starts analyzing it for known malware, spyware and trojans. It also looks for behaviors that indicate an application might be misbehaving, and compares it against previously analyzed apps to detect possible red flags. We actually run every application on Google’s cloud infrastructure and simulate how it will run on an Android device to look for hidden, malicious behavior. We also analyze new developer accounts to help prevent malicious and repeat-offending developers from coming back.

Der Bouncer-Eintrag in Googles offiziellem Blog verweist zudem auch auf den Sanboxing-Ansatz Androids und die bereits in das OS integrierten Programm-Berechtigungen. Anstrengungen die den Malware-Anstieg der letzten Monaten eindämmen sollen. Wir werfen in drei Monaten einen Blick auf die Zahlen.

Was meint ihr mit „Apples Ansatz, anders formuliert.“ ?

Ich dachte, Apple testet die Apps „von Hand“?

Das wundert mich nicht. Android geht halt eher richtung pc als ios. Und beim pc holt man sich auch schnell viren wenn man jeden scheiss runterlädt und nichts dabei denkt. Habe schon seit jahren neben dem iphone ein android und hatte noch nie probleme mit viren oder so. Ios ist halt eher für solche die ohne nachzudenken alles runterladen wollen ohne angst haben zu müssen.

Achso. Ein mac ist irgendwie auch ein pc oder? Probleme mit viren hatte ich da noch nie. Als naechstes erklaer mir mal wieso android eher mit nem „pc“ verglichen werden kann als ios?

Die grösste gemeinsamkeit die du ja selbst nanntes sind die blöden user. Alles runterladen nichts schützen. Wenn ein system von haus aus nicht genug geschützt ist muss man sich den schutz als zser selber holen.

Sorry aber der vergleich mit nem „pc“ ist total unzutreffend.

Pc: OS ist variabel, meist aber Windows, HW vielseitig -> android

Mac: OS war lange zeit fix, aber wer hat schon windows auf nem mac?HW eingeschränkt bzw proprietär -> IOS

Die selbe geschichte wie damals mit pc/mac wiederholt sich gerade auf dem smartphone/tabletmarkt

Und weil apples philosophie nunmal nicht massentauglich ist und sie aus der vergangenheit nich lernen, wirds genauso kommen.

Aso noch vergessen… Weil sie nich wollen dass es genauso kommt klagen sie sich wie bekloppt durch die welt. Ich fand den apple anwalt, vor nem schwedischen gericht glaub ich, lustig, der sinngemäß sagte: apple klagt weil die konkurrenz zu stark wird ^^

@free

Danke, besser hätte ich es nicht erklären können

„[..] nicht zuletzt wegen der ungehinderten Verteilung von Malware im Android Market [..]“

Ich weiß das euer Hauptaugenmerk nicht bei Android liegt, aber wenn ihr schon darüber berichtet, dann macht euch wenigstens vorher schlau. Symantec hat bezüglich der „Malware“ schon lange zurück gerudert. Es handelt sich mehr oder weniger „nur“ um Recht aggressiven Code, dessen Rechte der Benutzer auch explizit bestätigt hat.

http://www.androidcentral.com/.....are-claims

Ich frage mich aber immer wieder, ob man bei iOS mittlerweile sieht, welche Rechte eine App hat. Der Nutzer sieht ja lediglich die Ortungsdienste. Welche App Zugriffe auf Kontakte usw will (hallo Facebook App), das bleibt ihm ja weitestgehend verborgen.

Ich will trotzdem anmerken, das mir die Sicherheitspolitik von Google nicht wirklich gefällt. Eine Mischung aus Google und Apple wäre da toll.

Stimme dir voll zu. Das finde ich das beste beim android-shop: man sieht auf was die app zugreifen will. Aber ich denke apple will das garnicht das der kunde sieht auf was die app zugreifen will. Apple bevormundet seine kunden einfach zu fest.

@Crash

Siehst du bei Android da mehr Sicherheit und weniger Gängelung?

Gut, mein Iphone fragt mich nur nach Ortungsdiensten.

Meine Tochter hat ein günstiges Android bekommen. Bei Installation einer App kommen mindestens 5 Einträge was du der App alles erlauben musst; kannst dich letztendlich aber nur für oder gegen die Installation entscheiden. Obwohl technik-affin, haben sich mir auch nicht alle Meldungen auf Anhieb erschlossen. Ein „normaler“ Benutzer wird sich dann wohl denken: „Ach, passt scho“

Hinzu kommen noch Sicherheitslücken verursacht durch die diversen Hersteller (aktuell HTC WLAN Passwörter)

Ich sehe da nicht wirklich einen Vorteil…

@Smutje

Das sich nicht alle Meldungen bei der Installation erschliesen ist nicht so schlimm. Wenn da aber was von Kostenpflichtig steht würde ich mir prinzipiell erstmal Gedanken machen.

Oder nehmen wir das Beispiel Facebook App. Ich habe das Ding nicht installiert weil es Zugriff auf meine Kontakte haben will. Bei meinem iPhone damals war mir der Umstand nur bewußt, weil ich es irgendwo im Netz gelesen habe. Und genau das betrachte ich als großen Kritikpunkt bei iOS.

Und nun komm bitte nicht noch mit Sicherheitslücken im OS. Davon hat Apple ja auch genug. War ja sogar 2 mal möglich, das iPhone mittels aufruf einer Website zu jailbreaken.

Wieso wollt ihr in 3 Monaten nochmal schauen?

Der Bouncer wurde zwar jetzt im Google Blog vorgestellt, es gibt ihn aber bereits seit Mitte 2011 – und soll fuer 40 % weniger Malware gesorgt haben… Was dabei als Malware gezaehlt wird, ist natuerlich die Frage, berichten doch andere Quellen von steigender Malware in 2011.

Wie auch immer, reicht es scheinbar nicht fuer Nutzer, die alles moegliche mit dem Titel „Furz“, „Sex“ oder „Scanner“ runterladen. oder gar nicht im Google Appstore…aber dafuer ist es ja so frei. Juhuuu. Der Nutzer kann soooo viele Sachen damit machen, die gehen mit nem iPhone einfach nicht. Sachen irgendwo runterladen z.B. und…ja….also…. auch noch so andere Sachen halt. Ist ja offen. also super:)

Ah ja Symantec:

Ist Symantec nicht die Sicherheitsfirma, der man vor einiger Zeit

das Allerheiligste klauen konnte: wichtigen Sourcecode?

Das spricht nicht wirklich für eine Sicherheitsfirma.

Ist Symantec nicht die Firma, die eines ihrer eigenen Produkte als

Virus erkannt hat.

Das spricht nicht wirklich für eine Sicherheitsfirma.

Ist Symantec nicht die Firma, die gerade behauptete Millionen

von Trojanern auf Androidgeräten gefunden zu haben.

Um dann 2 Tage später die Warnung im eigenen Virenscanner,

aufgrund von Protesten, wieder entfernt hat?

Weil man zugeben musste, hier wohl deutlich über das Ziel

hinausgeschossen zu sein.

Und solch einer Firma,

soll ich jetzt glaubhaft eine Sicherheitsanalyse abnehmen!

lol, lol, lol,……

Ein iDevice zu hacken und die Kontrolle darüber zu erlangen, ist ohne aktive Mithilfe des Besitzers unmöglich. (Mir ist jedenfalls keine bekannt)

Jahaa, DIR vielleicht nicht… muahahahaa! ;-p

Wer sein Android Gerät rootet, kann sogar selber bestimmen, welche App welche Berechtigungen behalten darf und welche nicht. Da kann man der Facebook App, die die Berechtigungen fordert, auf meine SMS und anrufe zuzugreifen (was ein absolutes NoGo ist), eben dieses verbieten.

DAS find ich klasse!