Detaillierte Funktionsbeschreibung

GrayKey: Eine kleine schwarze Box knackt auch 6-stellige iPhone-Passcodes

Letzte Woche brachte sich das Unternehmen GrayKey mit dem Angebot einem ominösen Tool zum Entsperren von iOS-Geräten in die Schlagzeilen. Die Sicherheitsexperten von Malwarebytes bringen nun Licht in die Angelegenheit und liefern Details zur Vorgehensweise der GrayKey-Lösung.

Bilder: Malwarebytes)

Bei dem von GrayKey angebotenen Produkt handelt es sich um eine kleine Box, aus der zwei Lightning-Kabel herausragen. Darüber können zwei iPhones gleichzeitig mit der Box verbunden werden, um den Prozess einzuleiten.

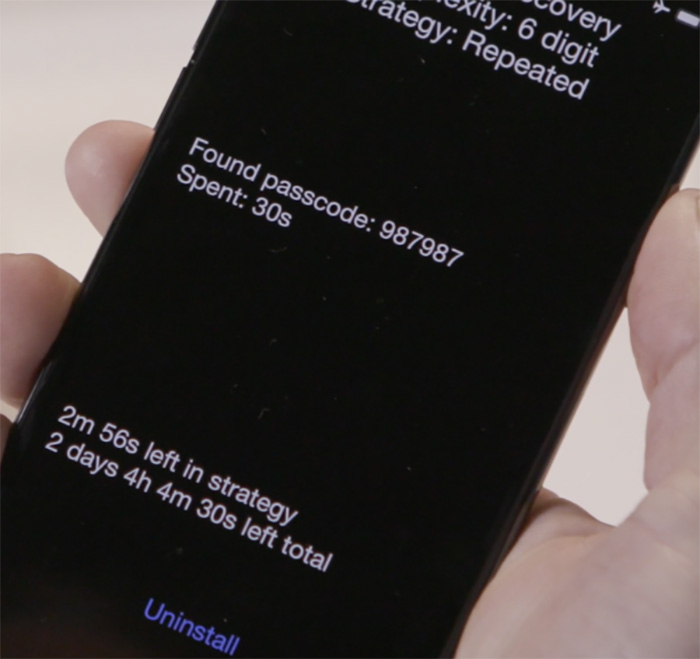

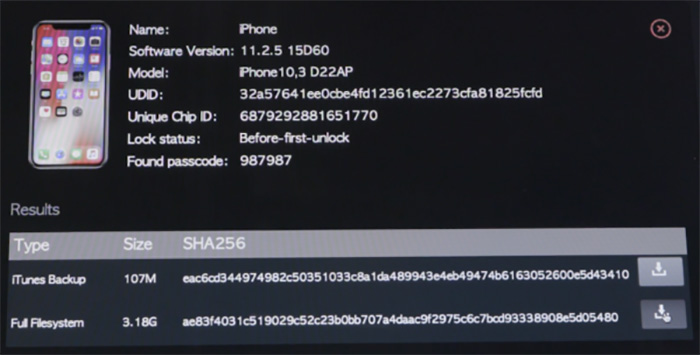

Der eigentliche Passcode-Hack läuft dann allerdings unabhängig von der Box auf dem iPhone. Die zu knackenden Geräte müssen nur für etwa zwei Minuten mit der Box verbunden werden, anschließend arbeiten sie eigenständig vor sich hin, bis irgendwann der zum Entsperren der Geräte benötigt Passcode auf deren Bildschirm angezeigt wird.

Bemerkenswert ist die Tatsache, dass sich mit der GrayKey-Lösung nicht wie ursprünglich angenommen nur vierstellige, sondern auch sechsstellige Passcodes und mit ausreichend Zeit wohl auch noch längere Sicherheitscodes berechnen lassen. Für eine sechsstelligen Passcode könne die Berechnung bis zu drei Tage dauern, ein durchaus akzeptabler Zeitraum, ein vierstelliger Code sei bereits nach rund zwei Stunden verfügbar.

Sobald der Passcode berechnet ist, sichert die GrayKey-Kiste sämtliche auf dem iPhone vorhandene Dateien und ermöglicht deren Analyse von einem mit dem Gerät verbundenen Computer aus.

Apple-Sicherheitslücken werden gut bezahlt

GrayKey bietet zwei Varianten seines Tools an. Die günstigere erfordert zum Preis von 15.000 Dollar nicht nur eine Online-Verbindung, sondern lässt sich auch ausschließlich in einem zuvor festgelegten Netzwerk betreiben. Für 30.000 Dollar verkauft das Unternehmen eine in ihrer Funktion nicht eingeschränkte Version, die sich ortsunabhängig und nicht nachvollziehbar beliebig oft verwenden lässt – zumindest so lange, bis Apple die dahinter liegenden Schwachstelle entdeckt und gestopft hat.

Es gilt als sicher, dass die GrayKey-Lösung auf einer Sicherheitslücke basiert, wie sie auch für Jailbreaks verwendet werden. Hier zeigt sich das enorme Potenzial, dass derartige Entdeckungen mit sich bringen. Im Vergleich zu den Erlösen auf dem Schwarzmarkt sind die im Rahmen von Hacker-Wettbewerben oder sogenannten Bug-Bounty-Programmen der Hersteller ausgelobten Belohnungen meist ein Klacks.

Moin!

Das bedeutet ja wohl, daß man auf jeden Fall einen langen Code nutzen sollte. Gibt es auch Aussagen wie lange es bei einem achtstelligen Code benötigt, den ich bisher immer benutze?

Ich dachte das wäre common-sense dass man ein langes Passwort benutzen sollte xD

Das kannst du ausrechnen, wenn zwei Stunden für einen Vierstelligen und drei Tage für einen Sechsstelligen benötigt werden.

Und was ist mit der Option „iPhone löschen nach 10xFalscheingabe“?

Greift das Feature dann überhaupt noch?

Immerhin läuft die Berechnung ja auch auf dem iPhone.

Schon witzig, die eigene Hardware auf sich selber anzusetzen Oo

Ja was dann? Du glaubst das 8 Stellen dann ne Woche brauchen? Exorbitant sagt die was oder?

Ich würde mal tippen im best-case genau so lange wie für den sechsstelligen Code – im worst-case 100 mal so lange

Naja im best case klappt es mit Versuch 1 oder?

Auch 100 mal so lange ist Quatsch

Wäre Interessant zu wissen ob diese eigenen Nummerischen Codes mit den Ding überhaupt geknackt werden können oder nicht. Gleiche gilt bei den eigenen Alphanumerischen Code.

Denn bei diesen beiden Varianten wird ab den ersten Zeichen sofort der OK Button angezeigt, bei den 4 Stellig bzw. den 6 Stelligen. Kann man erst auf okay klicken wenn auch 6 Zeichen eingegeben wurden.

Der Clou an der Box ist ja gerade, dass sie nicht über die Oberfläche geht, die du als Anwender zu sehen bekommst. Sonst müsste die Box ja auch nach dem 10. Fehlversuch jedes Mal 15 Minuten warten. Und dann wäre selbst ein 4-stelliger Code nicht in 2 Stunden geknackt.

Ich meine wenn du ein paar mal diese 10 Versuche vergeigt hast, bist du irgendwann eh bei Stunden bis Tagen. Bis du den Code wieder eingeben darfst.

oder du nimmst einen Code mit Zahlen, Groß- & Kleinbuchstaben und Sonderzeichen. Das Ganze dann 8-10 Zeichen lang :) ! So wie ich das verstehe kommt die Box nur mit Zahlen zurecht?

Das ist nonsense, wenn man einen Forensiker fragt. Die Emfpehlung für Sonderzeichen soll nur dazu dienen, das die Leute nicht

PAssword als Password nehmen.

Einer Maschine ist es egal, ob sie Auto oder A!4= entschlüsseln muss, das es alles ascii Codes sind.

Lediglich die länge ist interessant, wegen der permutationen

@denner es geht aber auf Grund der Frage ob nur numerisch oder alphanumerisch entschlüsselt werden kann. somit macht es sehr wohl einen Unterschied ob man nur Nummern 0-9 oder aber das ganze Alphabet und Sonderzeichen hat. das schlägt sich um ein vielfaches auf die Permutationen

Sonderzeichen machen Sinn, wenn die Maschine nicht sich stupide von aaaaaaaa nach ZZZZZZZZ durcharbeitet, sondern erst mal eine „Wörterbuch-Attacke“ fährt.

Liebes ifun-Team, wann baut Ihr endlich den Bug aus der iPhone-App aus, dass man einen Kommentar nicht zu Ende schreiben und absenden kann, wenn man zwischendurch das iPhone quer hält?

Ich haber übrigens mal kurz den Kombinatorik Rechner angeworfen. Bei Nur Zahlen also 0-9 haben wir 3628800 mögliche Kombinationen.

Wenn wir das ganze nun auf das Alphabet mit 26 Buchstaben übertragen haben wir schon

4.032914611266057e+26.

Nehmen wir nun alle Druckbaren ACI Zeichen also Buchstaben, Zahlen und Sonderzeichen sind das 94 Zeichen, die man damit Kombinieren kann.

Laut dem Permutationsrechner (Der erste Rechner den ich benutzt habe, hat bei 35 Zeichen kein Ergebnis mehr angezeigt) kommt hier ein Wert von 1,087366157 × 10(hoch146) Und das…ist einfach Extrem viel.

@Denner Vielleicht verstehen wir Dich aber auch falsch und du meintest dass so in etwa, also mehr Zeichen mehr Permutationen und folglich längere Dauer :) .

Das lässt sich mit den im Artikel angegebenen Zahlen nur schwer sagen. Wenn die Box bei einem 4-stelligen Code 2 Stunden braucht und 2 Stunden die Zeit ist, in der die höchste Wahrscheinlichkeit eintritt das Passwort zu finden, kann die Box durchschnittlich 2,7 Passwörter pro Sekunde ausprobieren. Bei 6 Stellen und 3 Tagen müsste das Gerät aber schon 7,7 Passwörter pro Sekunde ausprobieren um nach 3 Tagen die meisten Passwörter herausgefunden zu haben. Diese Diskrepanz ist schon komisch, deshalb gehen wir mal von 10 Passwörtern pro Sekunde aus, dann liegt die Wahrscheinlichkeit einen 8-stelligen Passcode zu knacken bei 115 Tagen am höchsten. Mit jeder weiteren Stelle erhöht sich dieser Wert exponential. Ein alphanumerischer Code würde den Wert nochmal mindestens verfünffachen.

Und jetzt nimm mal Buchstaben und Sonderzeichen dazu.

Das ändert nichts, da das Gerät sowieso, falls überhaupt unterstützt alle Unicode Zeichen abklappert, und nicht zuerst die Buchstaben und Zahlen

@Piet: Wenn das wirklich so sein sollte, dann haben die Entwickler aber nicht ihre Hausaufgaben gemacht. Die werden bei ihrem Bruteforce-Algorithmus mit Sicherheit auch typische Verhaltensweisen bei der Passwortvergabe berücksichtigen und diese zuerst abfragen. Das macht man heutzutage jedenfalls so. Deshalb sind auch alle Passwörter die irgendeinem Muster entsprechen auf das andere auch kommen können, in der Theorie erstmal unsicherer. Wer was anderes behauptet, der kennt hashcat nicht.

Ich sage auch nicht dass es dann nicht klappen könnte.

Aber der Zeitfaktor wird Richtung unendlich (weil unsinnig) steigen.

Ich tippe, ich bräuchte für deinen Code ca. 1Sekunde und deinen Perso. Wird wohl dein Geburtstag sein, so ungefähr 01.01.1970

Ich nutze grundsätzlich 30-stellige Passwörter bei Accounts die wichtig sind.

20-stellige bei unwichtigen oder bei Limitierungen (Idioten).

Beim iOS nutze ich 8-stellige auf allen Geräten.

Und wenn Apple die Lücke schließt ist die Box für aktuelle iOS Versionen nutzlos…

Wenn Apple die Lücke findet…

bis dahin werden einige iPhones geknackt werden.

Am besten ein längeres Passwort verwenden.

30K für so eine Box wird Apple schon übrig haben. Dann die Lücke ausfindig zu machen sollte schnell gehen.

Apple hat sich bestimmt schon so eine Box gekauft.

Aber frage:

Ich denke, da die Box eine Sicherheitslücke ausnutzt, das auch die Option „nach 10 fehlerhaften Versuchen löschen“ nichts bringt?

Also er berechnet die Codes, aber zahlen „fehlerhafte Eingaben“?

Sorry, wenn ich es überlesen haben sollte (nach drei mal lesen)

Weil die Box auch viele Leute kaufen werden… gib dein Handy nicht aus der Hand und gut ist

Das Auffinden sollte unter Einsatz einer solchen Box relative unproblematisch sein

Es reicht trotzdem um die bei der Polizei gelagerten iPhones alle zu knacken.

UPS, dann sollte ich meinen 8-stelligen code verlängern.

Da ich mich für so uninteressant für Behörden oder sonstige Menschen halte, reicht mir mein 6-stelliger Zahlencode.

warum dann nicht nur 4

oder gar keinen, wenn du so uninteressant bist

Und in deinem nächsten Türkeiurlaub wird dann dein Handy auf Erdogan kritische Inhalte überprüft. Glaub mir, es gibt durchaus Szenarien, mehr oder weniger abwegig, bei dem du froh wärst, wenn keiner dein iPhone knacken kann. Selbst wenn du dich jetzt noch selbst für uninteressant hältst.

Wer macht noch urlaub in der türkei?

Wer fährt denn heute noch freiwillig in die Türkei? Und wenn man schon in solche „lupenreinen Demokratien“ reist (inklusive USA), dann sollte man sein Smartphone lieber zu Hause lassen und einfach nur ein einfaches Handy ohne irgendwelche persönlichen Daten darauf mitnehmen.

also ich hab nix verbotenes auf dem phone. wovor haben alle die angst?

Mich würde ja mal interessieren, wieviel Behörden die Box schon gekauft haben :D und bekommt eine Behörde eine regelkonforme Rechnung ausgestellt ;)

Nicht die Behörden kaufen die Boxen sondern deren technische Dienstleister.

Da wünsche ich mir nun das Apple diese Box kauft und so vielleicht dann Herr ausfinden kann wo die Lücke sitzt und diese dann schließt.

Ich vermute mal, dass diese Box nur Behörden verkauft werden wird, um zB. Missbrauch (muss fast selber lachen) oder eben genau den von dir gegangen Fall auszuschließen ;)

… genannten…

Sei nicht so naiv. Es geht denen auch nur um Kohle. Und Apple wird die Sicherheitslücke irgendwann so oder so finden. Deshalb wird die Box so schnell wie möglich an jeden verkauft der sie haben möchte um den höchstmöglichen Gewinn zu machen.

Dafür ist die Box viel zu billig, das würde sich nicht lohnen.

… genannten…

Liebes iFun-Team: schafft doch mal eine Möglichkeit zum Editieren.

Das eigentliche Problem ist aber in meinen Augen, dass es sich damit wieder lohnt iPhones zu klauen.

In den letzten Jahren ging das ja massiv zurück, da man sie höchstens für Austauschteile harvesten konnte.

Jetzt wären sie ja aber wieder vollständig löschbar oder nicht?

Wenn das iPhone ferngesperrt und Ferngelöscht ist, hat wohl auch die Box keine Handhabe mehr. Das System würde dann die in der Secure Enclave gespeicherten Schlüssel löschen.

SOfern iPhone Suchen aktiviert ist kannst du nichts löschen – dafür bräuchte er dann schon dein AppleID Passwort um es zu deaktivieren

Jo dann fang mal an, gebrauchte iPhone zu klauen um die 15k wieder rein zu bekommen. evtl schaffst es ja, bevor die lücke geschlossen wurde und die box fürn arsch ist.

Hierfür wird das iCloud Passwort benötigt. Steht es im Schlüsselbund ist das halt schlecht ;o)

Eigentlich der wichtigste Hinweis hier, einmal den Passcode herausgefunden und direkt zum Schlüsselbund und alles Wichtige ist auslesbar.

Wenn sowas schon für 15.000 zu haben ist, muss man eigentlich Apples Schlüsselbund und TouchID aus Sicherheitsgründen deaktivieren.

Das wird wohl eher nicht für gestohlene Handys benutzt.

Das verstehe ich nicht: wenn das iPhone so eingestellt ist, dass es sich nach zehnmal Falscheingabe löscht, ist es doch dann faktisch wie neu. Apple kümmert es doch nicht, wenn es mit einer neuen ID bestückt wird. Den Faktor iTunes gibt es doch dann auch noch.

Private Dateien löschen ist noch lange nicht mit dem Werkszustand zu vergleichen.

nach 10 Versuchen wird mein iPhone komplett gelöscht ! was sagt die box dann ?

Mit der Box eben nicht, darum geht es ja. Vermutlich wird ein verschlüsseltes Datenpaket auf die Box geladen und mit Brute Force solange probiert bis es entschlüsselt ist (vereinfacht dargestellt). Davon bekommt das iPhone nix mit. Deswegen empfiehlt sich auch ein Alphanumerisches Passwort. Unwahrscheinlich dass die Box das in angemessener Zeit finden kann solange es keine Wörter aus der „Best Off Passwords“ Liste sind.

Also sowas wie Cheese? Das ist auf Platz 44 der Worst Passwords 2017 :D

Die Box findet nichts. Es wird ein Bootloader-Programm auf dem Telefon gestartet. Das heißt ein iPhone X wird sich schneller selber knacken als ein iPhone SE.

Noch ein Grund fürs SE ;)

Es ist ja eher unwahrscheinlich, dass sich Gelegenheitsdiebe so etwas anschaffen. Eine Investition von 15000 oder 30000€, die dann mehrere Tage oder Wochen benötigt um ein Gerät zu entsperren lohnt sich bei den möglichen Verkaufspreisen nicht.

Kann denn auch die Apple-ID samt Passwort ausgelesen werden um das Gerät zu löschen und verkaufsbereit zu machen?

Ich denke die Box ist nur für Strafverfolgungsbehörden und das organisierte Verbrechen interessant um an Informationen zu gelangen.

Da der Großteil der iPhone- Nutzer weder für die einen noch für die anderen interessant ist, sollte man sich nicht zu viele Gedanken machen.

Ich denke eher, dass die persönlichen Daten auf dem Gerät Mehrwert haben als die Box selber…

Die Frage ist ob das Gerät auch die 10-Fail-to-Erase-Option aushebeln kann.

Ja diese Funktion wird nicht außer Kraft gesetzt sondern sie merkt es nicht einmal es ist praktisch SandBox in SandBox Mode und wird auf dem iPhone selbst ausgeführt,Duotangenten Abweichungen die es dann diesbezüglich gibt sollten eigentlich mit einer Software ausgelesen werden können und das Gerät wieder dementsprechend zum jetzigen Zeitpunkt sicher gemacht werden können. Problem wäre allerdings die ständige Abfrage der Tangenten, was wiederum Energieverbrauch mit sich führt…… Katze beißt Schwanz und so…..

Wenn der Prozeß auf dem Phone weiterläuft dann hat die Box es wohl geschafft etwas auf dem Phone zu installieren und zum Laufen zu bringen. Dann dient der Anschluß nur noch der Stromversorgung. Insofern geht der Knackmechanismus nach ausprobieren des Wörterbuchs mit Brute Force vor, wobei er sich auf den Teil des Zeichensatzes beschränken kann den man überhaupt eingeben kann – und der ist lächerlich gering , verglichen mit dem was UTF-8, -16 und -32 hergäbe.

in so einer kleinen Box kann ja nicht die mega Rechenleistung drin sein. wenn der Passcode also Buchstaben mit zB. 8 Zeichen enthält, rechnet das ding ne weile, von Sonderzeichen nicht zu reden.

Rechnen tut doch das iPhone selbst oder nicht?

Wie gut das ich ein pin mit 42 stellen habe

Du kommst bei Zahlen 0-9 auf 3628800 mögliche Kombinationen? Bei einem 8-stelligen Passwort sind das maximal 10 hoch 8 Möglichkeiten. Bei Zahlen von 0-9 wirst du also nie auf so einen krummen Wert kommen.

Ihr nehmet euch alle viel zu ernst. Wenn interessiert der Inhalt von Maier, Müller , Schulze.

Hier geht es wenn überhaupt um die Entsperrung von iPhones von Schwerverbrecher, Spionen etc..

Also, ihr könnt weiter ruhig schlafen, euere Daten sind uninteressant.

Welcher Schwerverbrecher speichert noch sensible Daten auf dem Smartphone?

Wenn es sich um ein iPhone handelt denken viele die Daten wären da sicher