Angriff benötigt Laborbedingungen

Falscher Flugmodus unter iOS 16: Online nur für Angreifer

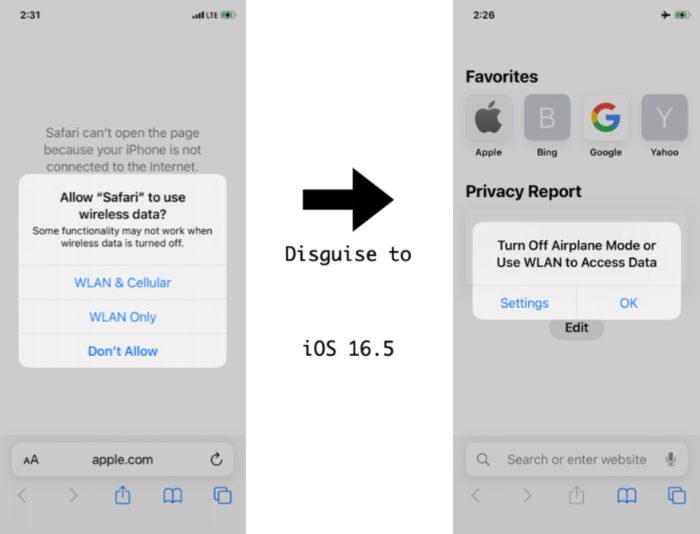

Die auf mobiles Geräte-Management spezialisierte Softwareanbieter von Jamf haben eine Schwachstelle in iOS 16 gefunden, mit deren Hilfe sich iPhone-Anwendern ein falscher Flugmodus vortäuschen lässt.

Für Nutzer unsichtbar

Der aufwendige Eingriff würde es einzelnen Anwendungen ermöglichen, weiterhin über aktive Internetverbindungen zu kommunizieren, während das Betriebssystem den Anwender im Glauben lassen würde, das Gerät befände sich im aktiven Flugmodus, ohne Internet-, Netzwerk- und Drahtlos-Verbindungen.

Mit entsprechend vorbereiteten Geräten könnten Informationen aus ansonsten geschützten Bereichen abgegriffen werden, zudem ließen sich Anwender überwachen, die den System-Angaben des Apple-Smartphones für gewöhnlich vertrauen würden.

Nach aktuellen Erkenntnissen der verantwortlichen Sicherheitsforscher sind bislang keine Fälle bekannt, in denen die Schwachstelle auch in „freier Wildbahn“ ausgenutzt wurde.

Angriff benötigt Laborbedingungen

Ohnehin scheint es sich bei dem im Hausblog der Forscher detailliert geschildertem Angriffs-Szenario um ein Bedrohung zu handeln, die nur unter Laborbedingungen vorbereitet werden kann.

Details der Implementierung deuten darauf hin, dass Angreifer zuvor physischen Zugriff auf entsprechende Geräte haben müssen, um den falschen Flugmodus zu implementieren.

Nichts desto trotz: Da es den Angreifern auch möglich war Warnhinweise des iPhone-Betriebssystems zu modifizieren, scheinen Apples Ingenieure gut damit beraten einen Blick auf die hier zusammengefassten Erkenntnisse der Sicherheitsforscher von Jamf zu werfen.

Im eingebetteten Video zeigt sich die Schwachstelle in Aktion und demonstriert, wie weiterhin eine Live-Video-Verbindung auch bei vermeintlich aktivem Flugmodus aufrechterhalten werden kann.

Focus und Computer Bild Headline morgen: „ANGREIFBAR! Wie digitale Verbrecher Zugriff auf IHR persönliches iPhone bekommen – TROTZ Flugmodus! Sichern Sie jetzt Ihr iPhone mit unseren Tipps!“

Ganz genau hahaha :D

Das ist ein bescheuerter Hinweis!

Bei alten iPhones, wo ich mehr Akku-Probleme, nutzte ich diese Funktion, da viel Energie gespart wird durch das Abschalten von Mobilfunk.

Und was heißt Flugmodus? Das heißt, dass das iPhone in ein Modus versetzt wird, was in Flugzeugen zu keinem Problem führen sollte. Und was war damals problematisch? Genau, Mobilfunk! Nicht WLAN/Wifi & Bluetooth, sondern Mobilfunk! Und das tut der Flugmodus zuverlässig!

Mittlerweile sind die Fahrgasträume als faradaysche Käfige ausgebaut, weshalb Mobilfunk durch Handys nicht mehr stört (kostet denen lediglich Energie, wenn ds Handy ständig Mobilfunkempfang sucht).

Hä?

Hast du überhaupt den Artikel gelesen?

Dein Kommentar passt überhaupt nicht zum Inhalt.

Ich habe zwar den Artikel, weil ich unterwegs bin, zwar nur schnell lesen können, aber jetzt nach nochmaligem Durchschauen habe ich laut Text (Video wegen Datenvolumen noch nicht angeschaut) doch nicht falsch geurteilt.

Im Artikel steht „während das Betriebssystem den Anwender im Glauben lassen würde, das Gerät befände sich im aktiven Flugmodus, ohne Internet-, Netzwerk- und Drahtlos-Verbindungen.

„. Das ist das, was ich bei alten iPhones zum Energiesparen nutzte. Und Flugmodus heißt NICHT Offline sein.

Addendum:

Diese Artikel Seite, das Video und Blogseite zeigen, dass sie etwas verwirrt sind.

Anscheinend gibt es einen Exploit, wenn das wahr ist, was die Blogseite behauptet, dass trotz Flugmodus Mobilfunk eingeschaltet bleibt. Das ist eine Sicherheitslücke! Aber nicht für Privatssphäre, sondern für Insassen von Flugzeugen, deren Fahrgastraum noch nicht in einen faradayschen Käfig umgewandelt wurde.

Der Blog, das Video und hier behaupten, dass Flugmodus angeblich heißen würde, dass keine Datenverbindungen dann möglich sind. Das ist vollkommen falsch! Wie vorher erwähnt, heißt Flugmodus nicht, dass das iOS-Gerät keine Datenverbindung haben kann!

Eine wiederum echte Sicherheitslücke ist, dass eine App einen Flugmodus vortäuschen kann, weshalb andere Apps (bei spezieller Systemeinstellung!) keine Datenverbindung erstellen können, aber diese App, die den Exploit verwendet, nicht daran gehindert wird Datenverbindungen herzustellen.

Dass Tracking wegen aktiviertem Bluetooth und WLAN/Wifi von außen möglich ist, ist hinlänglich bekannt und keine Sicherheitslücke.

Also es ist korrekt, dass das ein Betriebssystemfehler ist, dass trotz eingeschaltetem Flugmodus Mobilfunk aktiviert bleiben kann. Aber sie sind wohl so verwirrt, dass sie nicht verstehen wollen, dass Flugmodus nicht heißt, dass das iGerät deshalb komplett Offline ist.

Doch, dass heißt es. Es werden erst mal alle Sendefunktionen angeschaltet! Anschalten musst Du BT und WiFi dann schon selbst.

Außer hier bei dem Hack

Nein BT bleibt an , nur WLAN und Mobilfunk sind abgeschaltet , stimmt WLan muss man dann wieder separat einschalten.

Flugmodus schaltet alles ab. Du kannst anschließend WiFi und BT manuell aktivieren. Wenn du später wieder in den Flugmodus wechselst, wird die letzte Konstellation verwendet.

Wenn du z. B. BT-Kopfhörer im Flugzeug nutzt und den Flugmodus aktivierst, wird dadurch die Verbindung nicht unterbrochen, wenn du zuvor bereits BT im Flugmodus aktiviert hattest.

Deaktivierst du aber BT wieder im Flugmodus bleibt auch das beim nächsten Mal aus.

Danke für die Bestätigung. @“heldausberlin“ sagt es zwar im ersten Satz falsch, aber er korrigiert sich später, dass das Aktivieren vom Flugmodus nicht WLAN/Wifi & Bluetooth abschaltet, wenn man vorher dies zuvor manuell aktiviert hatte.

Ja reborn,aber im Text geht es doch darum dass unter laborbedingungen und physischen Zugriff zum iPhone ein exploit ausgenutzt werden kann der den flugmodus nur vortäuscht !

@“MSantino“: Genau das stand im Addendum, weil dies nicht klar aus dem Artikel hervorging. Aber was ich zuvor bemängelt hatte, stimmt weiterhin.

Am wichtigsten ist der Satz „auf einem kompromittierten iPhone“. Auf so nem Gerät ist grundsätzlich alles möglich. Viel Luft um nichts diese Meldung.

Das stimmt…..

Trotzdem: Flugmodus mit deaktivierten und durchgestrichenen Bluetooth/ Wlan Icon suggerieren dass es aus ist !

Und nicht irgendwie doch noch an.

Ist zwar für die Ortung bei Verlust ein muss, aber wenn es irgendwann irgendwie doch noch für einen Hack ausgenutzt wird, fühl ich mich betrogen von der Anzeige

Das erwähnte ich, als ich die jamf-Blogseite las. Das Beispielbild mit Text „Real“ ist hier falsch & irreführend, denn die Sicherheitslücke ist, dass trotz Anzeige vom Flugmodus Mobilfunk dennoch weiterhin aktiviert sein kann. Aber Flugmodus heißt nicht immer, dass dann alles Offline sein muss.

Mann kann den flugmodus einschalten und deaktiviert dann Bluetooth und wlan,dann bleibt das so eingestellt wenn man nächstes mal wieder in den flugmodus geht !

Ich hab wlan und bluetooth deaktiviert im flugmodus und das geht automatisch ,kann man aber auch selber ändern