8000 CIA-Dokumente

Wikileaks: Neue Dokumente zeigen CIA-Waffenarsenal gegen iPhone und iPad

Unter dem Arbeitstitel „Vault 7“ hat das Whistleblower-Portal Wikileaks heute knapp 9000 teils geheime Dokumente veröffentlicht, die aus dem „Center for Cyber Intelligence“ des amerikanischen Auslandsgeheimdienstes CIA (Central Intelligence Agency) stammen sollen und bis ins Jahr 2016 reichen.

PDF-Dateien dokumentieren Verwundbarkeit der iOS-Betriebssysteme

Die jetzt freigegebenen Dokumente – nach Angaben von Wikileaks handelt es sich um die größte Sammlung vertraulicher CIA-Dokumente, die jemals veröffentlicht wurde – wurden auf einer 7800 Einträge zählenden Webseite mit insgesamt 943 Anhängen bereitgestellt und sind nur teilweise geschwärzt.

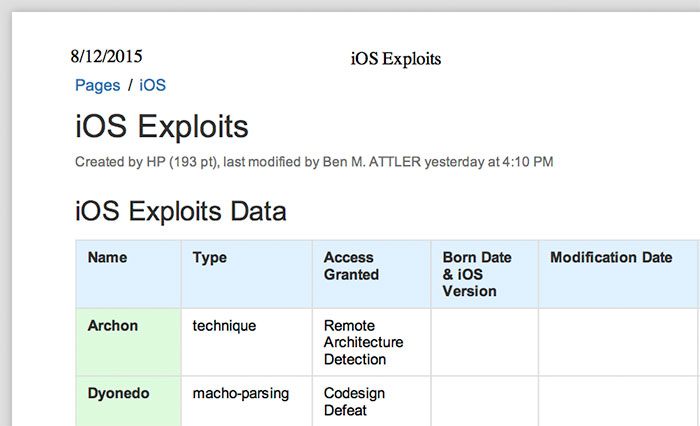

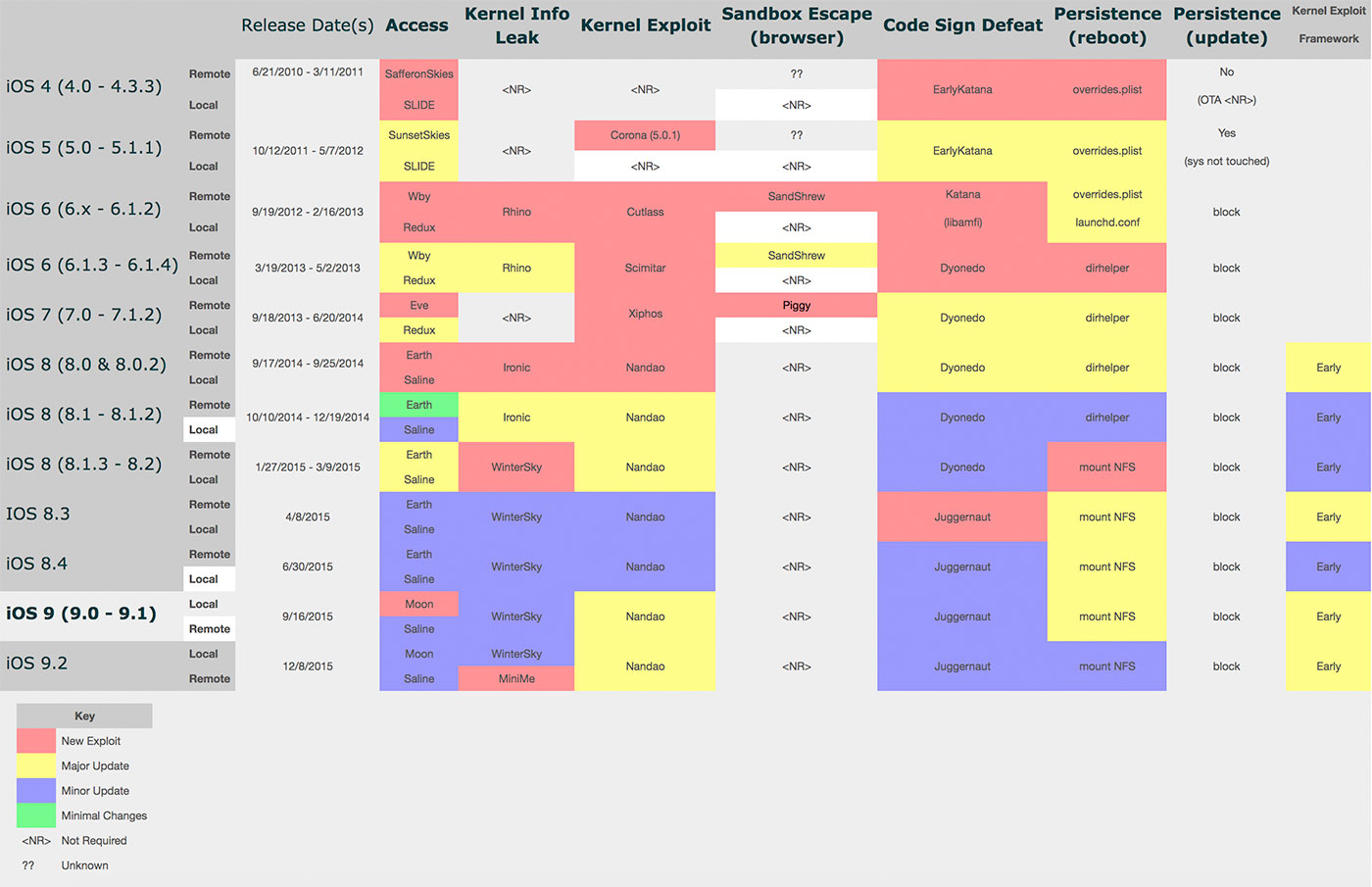

Unter den Dokumenten befinden sich zahlreiche Arbeitsanweisung, Übersichten, Berichte und Anleitungen in denen die Behörde die Übernahme, die Infektion und die Fernsteuerung von iPhone-Modellen erklärt und dokumentiert. Zwei Beispiele: Diese Übersicht der iOS Exploits und das gesonderte Kapitel zum Betriebssystem des Apple-Handys.

So habe sich noch im vergangenen Jahr eine komplette Spezialeinheit auf das Brechen der iOS-Sicherheitsarchitektur konzentriert und setzte dabei nicht nur auf selbstentwickelte Schadsoftware, sondern kaufte Werkzeuge und sogenannte „Zero Days“ auch bei befreundeten Behörden (NSA, FBI, GCHQ) und auf dem Schwarzmarkt ein.

Despite iPhone’s minority share (14.5%) of the global smart phone market in 2016, a specialized unit in the CIA’s Mobile Development Branch produces malware to infest, control and exfiltrate data from iPhones and other Apple products running iOS, such as iPads. CIA’s arsenal includes numerous local and remote „zero days“ developed by CIA or obtained from GCHQ, NSA, FBI or purchased from cyber arms contractors such as Baitshop. The disproportionate focus on iOS may be explained by the popularity of the iPhone among social, political, diplomatic and business elites.

Umfang und Anzahl der Dokumente sind so überwältigend – allein die jetzt freigegeben Sammlung ist größer als das gesammelte Material von Edward Snowden – dass zum aktuellen Zeitpunkt noch keine qualifizierten Auswertungen vorliegen. Interessierte Anwender können sich jedoch schon mal durch die hier veröffentlichten Papiere klicken.

Wow, also das ios immer schön „uptodate“ halten!

Wie bei jeden System. Mit Kalilinux lassen sich ungepatchte Windows Systeme in Sekunden kapern. Bei iOS ist alles von Haus aus eingeschränkter.

Wo die Dokumente wohl her kommen?

Das ist weniger interessant als der Inhalt und die Reaktionen darauf. Aber ich danke dem jenigen schon mal in der Hoffnung, dass die Veröffentlichungen iOS langfristig sicherer machen werden.

Nichts Unerwartetes also, aber möglicherweise einige Arbeit für Apple. ;)

Warum? 90% laufen bereits auf ios 10. und die rooter haben so oder so ein offenes Scheunentor.

Meinte: dort, wo noch nicht gemeldete Lücken klaffen, wartet ggf. Arbeit. ;)

Sorry, ich finde Transparenz grundsätzlich gut. Es ist aber auch leider Fakt, dass nicht alle auf dieser Welt nur lieb sind und ebenso wie leider immer noch eine gewisse Bereitschaft zur konventionellen Verteidigung gegeben sein muss (das neutrale Schweden hat die Wehrpflicht #AusGründen wieder eingeführt) ist es heute mehr denn je notwendig auch im Cyberraum wehrhaft zu sein. Dazu ist es sicherlich effizienter eine gewisse Geheimhaltung beizubehalten. Dass die CIA dazu offenbar nicht in der Lage ist, zeigt aber durchaus die gesamte Problematik (Missbrauchsrisiko) auf.

Zu Wikeleaks: seit dem doch eher einseitigenVeröffentlichungen im US Wahlkampf bin ich bei dieser Quelle deutlich skeptischer als zuvor. Ich befürchte, dass die Handelnden Gefahr laufen, sich benutzen zu lassen und diese Gefahr der Selbstdarstellung hinten an stellen.

Balthasar

Für die Cyberfans da draußen: https://youtu.be/WY6KkRsS26M

Immer schön weiter Cybern.

danke für den langen Text, aber der geht eher am Thema vorbei. Die Leute, die böse sind, wissen sowieso von den Sicherheitslücken, die warten nicht auf Wikileaks. Und Apple freut sich sehr über diese Transparenz, denn es kann uns damit helfen und selbst die aktuellsten Exploits schließen (sofern auch die nicht längst davon wissen).

Terroristen sind immer staatlich finanziert. Genauer ausgedrückt, geschult vom US Militär, bezahlt von der FED. So viel zum Thema Sicherheit.

Wenn du Sicherheit willst, dann sorge dafür dass die Macht dieser Verbrecherorganisationen beendet wird, dann lebt die Welt vom einen auf den anderen Tag in Sicherheit.

Außerdem ist Pizzagate Realität und kein Fake News. Schau dir nur die Fandungsfotos von diesem Kinderentführungsfall aus England an und vergleiche sie mit den Fotos der Podestabrüder. Fall gelöst, teilweise.

Ich traue dem Assange zwar auch nicht weiter als ich ihn werfen kann, aber es wurden bisher echt viele Wahrheiten durch Wikileaks bekannt.

Na, wieder die Alu-Wickel vergessen?

@ k-H: +1!

Die Kunst ended mit iOS 8 …

Ich finde solche Leaks zeigen ganz klar das unsere Regierungen (wahrscheinlich alle Regierungen) lieber in Kauf nehmen dass ihre Bürger mit unsicherer Software (in diesem Fall ein Smartphone Betriebssystem) ausgestattet sind als das sie am schließen dieser sicherheitslücken interessiert sind. Denn eins müsst ihr wissen: Nur wenn wir Bürger unsichere Software benutzen können Regierung unsere Sicherheit garantieren. Klingt paradox und ist es auch. Damit ist aber auch eins klar, wer böse ist und etwas zu verbergen hat benutzt weder Smartphone noch Computer.

1984