NSA hat angeblich direkten Zugriff auf iPhones – Apple verneint Kenntnis

Im Rahmen seines Vortrags To protect and infect hat der Journalist Jacob Appelbaum auf dem Chaos Communication Congress über technische Überwachungsmethoden durch Behörden und Regierungen referiert. Unter anderem werden Geräte laut Applebaum nicht nur durch spezielle Software kompromittiert, sondern teils auch durch Hardwareeingriffe (bspw. durch Abfangen auf dem Versandweg) manipuliert. Der Spiegel hat gleichzeitig begleitende Dokumente veröffentlicht.

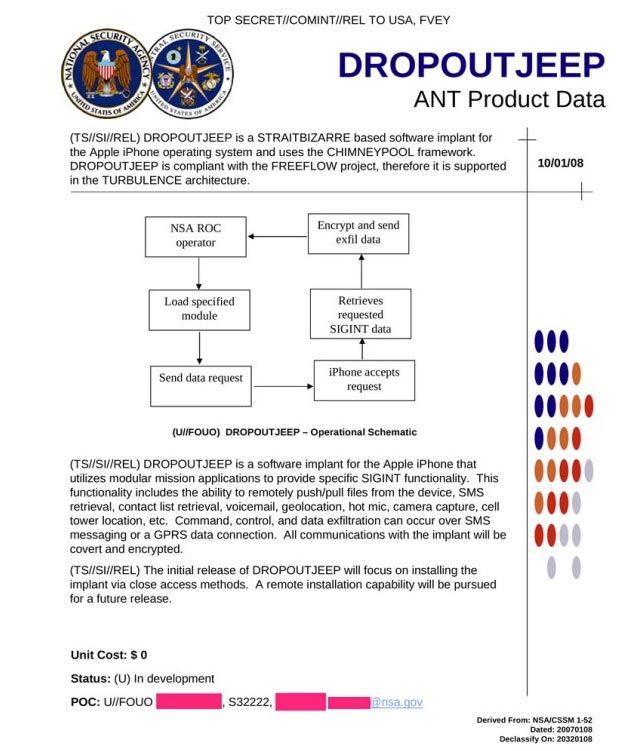

In diesem Zusammenhang wurde auch bekannt, dass die amerikanische Sicherheitsbehörde NSA über eine iPhone-Spionage-Software namens „DROPOUTJEEP“ verfügt. Damit könne man nicht nur aus der Ferne Dateien auf das iPhone oder vom iPhone laden, sondern auch Nachrichten abfangen, Mikrofon oder Kamera bedienen oder den Standort des Geräts ermitteln.

Konkret ist nicht bekannt, ob die Software tatsächlich im Einsatz und unter einem aktuellen iOS auch funktionsfähig ist. Die mit Bezug auf das iPhone genannten Details stammen aus dem Jahr 2008 und beziehen sich auf das iPhone der ersten Generation. Apple hat gegenüber dem Blog des Wall Street Journal AllThingsD sowohl jede Zusammenarbeit mit der NSA als auch die Kenntnis von einer entsprechenden Hintertür verneint. Apple wolle weiter alles für die die Sicherheit seiner Kunden tun, egal wer hinter solchen Angriffen steckt.

Apple has never worked with the NSA to create a backdoor in any of our products, including iPhone. Additionally, we have been unaware of this alleged NSA program targeting our products. We care deeply about our customers’ privacy and security. Our team is continuously working to make our products even more secure, and we make it easy for customers to keep their software up to date with the latest advancements. Whenever we hear about attempts to undermine Apple’s industry-leading security, we thoroughly investigate and take appropriate steps to protect our customers. We will continue to use our resources to stay ahead of malicious hackers and defend our customers from security attacks, regardless of who’s behind them.

Die einstündige Videoaufzeichnung des Vortrags von Applebaum ist durchaus sehenswert. Der Journalist gibt einen umfassenden Überblick über aktuelle, zumeist so bislang nicht bekannte Überwachungsstrategien.

Und täglich grüßt das Murmeltier.

Apple hat das Recht zu Lügen, wie einst Microsoft oder Google.

Warum darf wohl Obama kein iPhone besitzen?

Apple hat die gesetzliche Pflicht, die Zusammenarbeit mit NSA & Co. zu lügen

Ja, und wie sagt man so schön? Papier (und Computer) ist geduldig. Sagen und schreiben kann man alles, aber wer heute noch glaubt, nicht potentiell ausspioniert zu werden, ist ganz schön naiv :-(

muss @laurin zustimmen.

Apple muss die Zusammenarbeit laut Gesetz verleugnen.

Das hat man sich gut ausgedacht.

Apple lügt.

es kommt raus.

Apple kann nix für sie mussten ja. Sehr praktisch.

Das bedeutet FB etc kassieren Geld für Spionage. Leugnen es aber sind fein raus weil sie ja mussten.

Ich glaube nicht, dass Obama mehr geschützt ist, weil er kein iPhone „haben darf“. Sicher darf er eins haben und sicher können sie auch die anderen Smartphones abhören, nicht nur das iPhone. Zudem haben doch diese „Behörden“ vor über einem Jahr, oder länger, selber den eigenen Angestellten erlaubt ein iPhone als Arbeitsgerät zu wählen als bisher BB. Für mich ein Widerspruch, ausser sie wöllen ihre eigene Behörde so besser überwachen. Wär doch ein Witz, wo sich doch niemand mehr verstecken will als die!

Es ist ein Schwachsinn, dass NSA so viel Zugriff hat. Warum hatte sie nicht schon früher viele Probleme gelöst (für die USA), wenn sie doch schon alles wusste?

Laut Folien wollten sie Fernzugriff auf die iPhones erreichen, was aber vermutlich selbst mit iOS 4.2.1 nicht erreicht wurde. Selbst dann war es nötig eine infizierte Seite wie j ailbre ak.me aufzurufen, was seit iOS 4.3 nicht mehr möglich ist. Selbst jetzt brauchen sie physischen Zugriff. Es ist eine Farce, dass die NSA angeblich so viel kann und hat. Wenn es so wäre, dann hätten sie z.B. die von der USA produzierte Weltwirtschaftskrise sehen müssen und vermeiden können.

Dream on! Das glaubst Du anscheinend tatsächlich. Dank solcher Naivität und Leugnung des Offensichtlichen machen die Überwacher noch mehr Fortschritt. Find‘ Dich einfach damit ab und ich wünsche Dir zum Neuen Jahr, dass Du generell selbstkritischer und kritischer mit Deiner Umwelt umgehst. Viel Glück dabei, das braucht nämlich auch Mut. Verneinung ist so einfach und gefährlich (siehe Nationalsozialismus etc. )

Ich erlaube mir an dieser Stelle die Empfehlung aus zu sprechen, Dir die Funktion sämtlicher Währungen auf dieser Welt z.B. mit Aufklärungsfilmen „Wie funktioniert Geld?“ via YouTube einmal zu vergegenwärtigen.

Das versteht Jeder. Man muss es nur wollen. Aber es gehört Mut dazu, die eigene Sicht aufs Weltgeschehen zu verändern, und damit wohlmöglich auch das eigene Lebensgefühl.

Nach und nach setzt sich vielleicht die Erkenntnis, daß Vieles nicht einfach Zufall ist, sondern planmäßig verläuft.

YOU MADE MY DAY DU VOLLPFOSTEN HAHAHAHAHAHAHAHHA

Im übrigen heißt der Journalist Appelbaum und nicht Applebaum liebest iFun Team :)

Hatte das iPhone der ersten Generation eine Kamera? Ich glaube nicht…

Glauben heißt nicht wissen, und somit: Ja, hatte es.

Glaube ist die gesicherte Erwartung erhoffter Dinge, obwohl man sie nicht sieht.

Den Wind, die Zuneigung, die Liebe, Gefühle u.v.m. kann man auch nicht sehen und wird deren Existenz nicht anzweifeln.

BugsBunny

Aber die Kamera kann man sehen. Also warum glauben.

Wind kann man nicht sehen, aber messen. Somit passt es nicht in deine Aufzählung.

Liebe ist ein Gefühlszustand wo kein Glaube hinter steckt. Es sei den die Erwartung die liebe zurück zu bekommen… Hoffnung.

Also ich kann den Wind sehen.

„Glaube ist die gesicherte Erwartung erhoffter Dinge“ – müsste das nicht „ungesicherte erwartung“ heißen?

Hebräer 11:1

Den Wind kannst du auch nicht messen, sondern nur seine Effekte (die Drehzahl eines Windrades zum Beispiel, etc.)

Also ich kann den Wind sehen.

— YUCKFOU!

02.01.2014 – 11:00

Das nennt sich Smog…

Hm? Klar.

Der erste iPod hatte keine Kamera…

Genau! In das 1. iPad auch nicht.

Glück ist das Fehlen von Wissen.

…wie depremierend! ;-)

Das wäre ja mal eine Sauerei, wenn du NSA Daten vom iPhone bzw. zum iPhone senden könnte, und wir nicht!

Apple weiß von der Hintertür nicht, Saurik schon. :-)

DROPOUTJEEP als App, dann haste ausgesorgt! Ach die Einlasskontrolle…

1984

1984 war alles nur eine Idee. Die Realität IST viel schlimmer

„Ihr müsst THREEMA nutzen! Das ist verschlüsselt!“ :-)

Jetzt weiß ich warum die whatsapp-Macher nichts von Verschlüsselung halten.

…prima…und die Verschlüsselung hältst Du für sicher….?

Dann glaubst Du auch, dass die Erde ein Würfel ist?! Aber bitte pass an den Kanten auf…!

Sorry, einfach mal die unqualifizierte fesse halten wenn man keine Ahnung hat.

Ende zu Ende Verschlüsselung kann weder geknackt noch mit einer man in the middle atacke angegriffen werde.

Für dich war es noch wohl zu früh. Schau doch noch mal: Gänsefüßchen, Smiley… Na? Klick? ;-)

End-zu-End-Verschlüsselung kann auf verschiedene Arten geknackt werden. Erstens per Brute-Force oder ähnlichen Angriffen. Zweitens indem man durch eine Lücke in der Implementierung eine Möglichkeit hat die Schlüssel zu erschließen. Und drittens indem man einen Zugang zu den privaten Schlüsseln der Teilnehmer enthält. Und genau das ist hier geschehen.

Wenn das ganze Gerät gehackt ist kann auch einen App es nicht sichern.

Mir unverständlich, wie Raten unter den Namen Brüte Force bei den Pseudo-Experten salonfähig wurde…

Fragt sich bloß, wer hier unqualifiziert ist… Könnte das eventuell der mit der größten Fresse sein?

Das bringt dir nichts @KaroX denn die lesen einfach die Position mit, die du mit dem Finger berührst, und dann hat man wieder verloren :D

Ich berühre das Display ausschließlich nur mit meiner Nase, somit hat sich das mit dem „mitlesen der Fingerpositionen“ auch erledigt. ;-)

Dieser Text ist nicht ernst gemeint, bevor es wieder heißt: die Erde ist eine Würfel…

Ihr solltet vielleicht explizit erwähnen das die NSA das iPhone lt. der Softwarebeschreibung

dazu erst mal als Hardware in der Hand halten muss um die Software aufzuspielen, ist damit quasi dem Jailbreak gleichzusetzten.

Zumindest für die o.g. Version, wenn man dann noch überlegt das es doch etliche gibt die ihre iPhone Sicherheit durch den Jailbreak gefährden ist die NSA plötzlich gar nicht mehr so schlimm.

Upps, in die Ironie abgerutscht…

Du hast nicht zu Ende gelesen !!!

Der letzte Absatz sagt alles.

„…remote installation…furure release..“

Schon mal was von Kommaregeln gehört? Die dienen der Leserlichkeit eines Texts. Außerdem – und das scheint hier ein Drittel der Hochgebildeten nicht zu wissen – “ das“ nicht gleich „dass“. Außerdem, vor dem „dass“ immer ein Komma. Echt unerträglich, wie Gewisse die Sprache zur Sau machen…

Deutschlehrer? Ich finde es unerträglich wie man sich darüber in einem onlineforum aufregen kann, um dann noch darüber herzuziehen und denjenigen zur Sau zu machen.

Peinlich.

Deswegen ist der Empfang auch so gut… NSA sei Dank ;-).

…hallo…?

Habt Ihr Alle geglaubt das “ mein iPhone suchen“ ein App für User ist

Ja habe ich. Und das DROPOUTJEEP für 89 ct von der NSA über den Appstore bezogen wurde, wissen wir jetzt auch.

Ja, hatte ich angenommen. Weil DROPOUTJEEP habe ich vergeblich im Appstore gesucht.

Naja. Dieses in Foren darüber aufregen und im wahren Leben außerhalb des Netzes schön die Klappe halten regt mich ein wenig mehr auf.

Man kann den Regierungen schon lange nicht mehr trauen, das fängt schon bei den Wahlversprechen an und hört dann bei der Überwachung auf…

Deshalb lohnt es sich auch nicht wegen jeder durchgesickerten Information aufzuregen, sondern man sollte allgemein was dagegen tun.

Aber glaubt ihr, wenn wer auch immer sagt: „ok, wir tun es nicht mehr“ dass die wirklich damit aufhören?

Die hören damit auf die Fehler zu wiederholen, welche dazu führten, dass alles auffliegt.

Bist du überhaupt im wahlfähigen Alter, weil du noch immer auf Einhaltung der Wahlversprechen hoffst? Oder Hitler hatte mit der Aussage über die Menschen recht …

Sign

Dirk, ich fasse noch mal zusammen: ich behauptete, dass man schon lange nicht mehr der Regierung glauben kann. Das es schon bei ihren Wahlversprechen anfängt, sprich, bevor sie das Land regieren… Dies bedeutet nicht, das ich daran geglaubt habe. Aber vielleicht verstehst du auch nicht was ich schreibe.

Aber was hat mein Alter mit der Hoffnung zu tun? Irgendwie kann man hier nichts schreiben, ohne das Leute einen gleich angreifen, nur weil sie den Text nicht verstehen.

Das Problem ist wir haben uns so sehr dran gewöhnt unsere Daten mit der Welt zu teilen das so Vorfall nur für kurze Empörung sorgt die meisten Leute die diese Nachricht lesen werden sich ca 2 Minuten ärgern anschließend geht man auf Facebook und postet sowas hirnloses wie „musste heute früh Auto freikratzen wird zeit das es Sommer wird“.

„Alle Vorwürfe sind haltlos und weisen wir in allen Punkten zurück“

Von deinem iPhone gesendet.

Selbst wenn es nicht wahr sein sollte. So gibt es doch allen Grund sowas zu vermuten. Deshalb spielt es auch keine Rolle ob es wahr ist oder ob es von Apple verneint wurde. Man muss vom schlimmsten Ausmaß ausgehen. Die Frage ist doch; was ist noch nicht kompromittiert? Wie kann ich mich schützen? Mit einem iPhone jedenfalls nicht.

…korrigiere Dich gerne: „Mit einem SMARTPHONE jedenfals nicht!“.

Oder meint ihr Android, WindowsPhone, FirefoxOS and what ever wäre besser?

Alles was ihr nicht elektronisch bearbeitet oder im Netz speichert ist annähernd sicher (definiere ’sicher‘?!?).

Das Dokument ist aus 2008, wir schreiben aber 2014. So ziemlich jedes Gerät, welches online geht, kann überwacht werden, selbst der Zahlungsverkehr mit Kredit oder Bank Karte. Darüber macht sich wohl niemand sorgen.

Und warum sollte sich die NSA interessieren wo du oder ich gerade herumlaufen ?

Zu dem sind diese Koordinaten vom Geräte Besitzer beeinflussbar.

Wenn es sie doch nicht interessiert, warum überwachen sie dann.

Ich habe bisher glaube ich nirgendwo nicht einen Kommentar gelesen, in dem sich jemand fragt, warum zb. die USA so massiv spionieren und Daten sammeln/auswerten. Jedenfalls nicht zur Terrorbekämpfung, so viel ist ja immerhin bekannt. Warum also? An dieser Stelle erörtere ich das Thema nicht weiter, weil die meisten es sowieso – wie immer – als Verschwörungstheorien abtun. Auch deswegen konnte es soweit kommen. Nun, jetzt ist das Kind in den Brunnen gefallen….

Ich programmiere dir gerne etwas, was dir das Glauben schenkt irgendwas zu tun, was du hoffst das es das tut. :-)

Wer genau liest stellt fest, daß man für die Installation physikalischen Zugriff auf jedes abzuhörende iPhone benötigt.

Daß solch eine Software danach lauffähig ist, finde ich nicht weiter verwunderlich.

Wieder einmal Panikmache auf allerhöchstem Niveau.

Schon mal drüber nachgedacht, dass Du nicht zwangsläufig etwas auf dem Handy installieren muss? Du hast eine SIM-Karte im Handy! Jede SIM-Karte verfügt über einen Prozessor und Speicher. Warum soll sich die NSA mit Endgeräten abplagen, wenn es doch viel einfacher ist, die SIM-Karten-Hersteller zu kompromitieren, die sind nicht im Schussfeld der Medien.

SIM-Karte besitzt Prozessor und Speicher????

Was wurde dir denn verkauft?

@Robo.Term: Googel „SIM Karte Prozessor“ halt mal, zur Not tuts sicher auch ein Artikel bei Wikipedia, um Dein Wissen aufzufüllen.

Samsung ist sicherer sicherer … oder war das PayPal?

Er heißt „Appelbaum“ und nicht „Applebaum“ ;)

Der Fokus liegt siche rnicht auf den Endgeräten, sondern auf den SIM-Karten, welche einen Prozessor, etc beinhalten und mit Programmen versorgt werden können.

Ähm…. Auch wenn du es oben schon mal geschrieen hast, bleibt es Müll.

It es nicht. SIM Karten besitzen einen Microprzessor und Speicher. Früher hat man auf diesem Speicher seine Telefonnummern gespeichert.

@Bridgeman: Danke! :)

Es gibt sogar hochintegrierte SIM-Karten auf denen Android läuft: http://www.youtube.com/watch?v.....r_embedded

Wäre also ein Einfaches, die SIM-Karte quasi im Stealth-Modus jegliche Kommunikation abgreifen zu lassen.

Mkay. Dann halt ich mal die Fresse… ;)

Aber denkt ihr nicht, dass das schon jemand bemerkt hätte, wenn auf der SIM karte abhörprogramme installiert wären?

Dann schau Dir mal ganz genau die Berichterstattung vom 30C3 an, da wurde soetwas angesprochen.

http://derstandard.at/13851722.....arten-Hack

Wir wollen mit dem Smartphone bezahlen, navigieren, Nachrichten schicken, Fotos mit Geotagging und Gesichtserkennung machen und unendlich weiteren Komfort und Nutzen ziehen. Wir wollen aber nicht, dass dazu persönliche Daten gezogen werden. Kann mir jemand verraten wie das gehen soll? Wenn ich zB die Verbindungsapp der öffentlichen Verkehrsmittel nutzen will um in der Stadt geführt von A nach B zu kommen, werde ich wohl oder übel meine Position preisgeben müssen, sonst geht es nicht. Jedem sollte klar sein, dass man mit dem Nutzen der modernen Verführungen seine Privatsphäre weitgehend preisgibt. Kurz gesagt: wenn du ins Internet einstöpselst, ist es vorbei mit der Anonymität.

Sind die Dinge, die da derzeit alle in die Öffentlichkeit kommen wahr? Ich vermute schon. Als Generalregel würde ich mal sagen: „was machbar ist, wird gemacht.“ Früher hat man Telefone abgehört – und das bestimmt auch im grossen Stil – wozu sonst die herrlichen Anlagen der Amis in Bad Aibling – und die Satelliten schauen schon lange auf uns runter. Mit den Smartphones, Internet usw. geht das alles noch viel schneller und leichter und vor allem flächendeckender. Der gläserne mensch ist mittlerweile Tatsache und das ist die Welt in der wir leben. Können wir das vermeiden? Sicher – weg mit dem ganzen elektronischen Gedöns und zurück zu Schreibmaschine, Papier und Bleistift. Wollen o der können wir das? Kaum. Können wir unsere Regierungen kontrollieren? Versuchen wir es. Kleiner Denkanstoss zum Schluss – können wir die Verwendung unserer Steuern kontrollieren? Ist der Mechanismus Kontrolle über den Wahlzettel wirksam?

Danke für diesen Kommentar!

Je mehr Zeit vergeht, umso mehr kommt mir der Gedanke, daß da an den Zahlen der Wählerstimmen geschraubt und rum-frisiert wird.

Es gibt zwar komische Wähler, aber allein an Denen kanns doch nicht liegen, oder?!

Man könnte ein System einführen, wo zu 1000% genau klar ist, wer wen gewählt hat, ohne das man bescheißen kann. Aber das WILL MAN NICHT!

100% würden mir schon reichen. ;)

Das erklärt warum das iPhone mit jeder neuen Generation mehr Traffic verursacht: die höhere Auflösung der Kamera. War da nicht auch mal was, dass das iPhone einfach so Fotos gemacht hat? Ich dachte damals noch, dass Apple die Daten sammelt.

Nein, auf dem Blatt steht nicht dass physischer Zugriff benötigt wird.

Es steht nur da, dass im Jahr 2008 physischer Zugriff benötigt wurde.

@cuuc: den gab es mal ;)

Keksdosen :P

Alufolie!

Nur über Zugriff auf die Hardware möglich? Falsch.

„A remote installation capability will be pursued for a future release“

(„Die Möglichkeit einer Installation aus der Ferne werden wir in der Zukunft anstreben.“)

Stand 2008.

Wer von euch glaubt wirklich, dass es der NSA inzwischen nicht gelungen ist sowas zu entwickeln?

Nur ein Beispiel:

Die NSA hat Zugriff auf alle Computer (incl. Server) die mit dem Internet verbunden sind.

Vor kurzer Zeit ist herausgekommen, dass sogar Zugriff auf Systeme die nicht ans Netz angeschlossen sind möglich ist, und auch durchgeführt wird (wieder: Stand 2008!!).

Durch den Zugriff auf interne Apple-Rechner wäre es ohne Mühe möglich an den iOS Quellcode zu kommen, und passende Softwarelösungen zu entwickeln.

Aber warum so kompliziert??

Die NSA könnte auch einfach die auf den Servern lagernden iOS Versionen durch Versionen ersetzen, die die benötigten Hintertüren enthalten.

Alles denkbar.

Lass deiner Fantasie freien Lauf und du kommst der NSA auf die Fersen ;)

So funktioniert die Presse und leider geht es ebenso auf Hackerkongressen und in Diskussionen etc. ab:

Durch gezieltes Weglassen (oder einfaches Überlesen) von Details wird Stimmung gemacht und es werden Lager geschaffen. Die einen sehen schwarz, die anderen weiß.

„A remote installation capability will be pursued for a future release“

(„Eine Installation aus der Ferne wird für eine zukünftige Version angestrebt“)

Stand 2008.

Wer von euch glaubt wirklich dass es der NSA inzwischen nicht gelungen ist so etwas zu entwickeln?

Es ist schon etwas länger bekannt dass die NSA Zugriff auf jeden Computer (und Server) hat, der ans Netz angeschlossen ist.

Vor kurzem haben wir sogar erfahren, dass sogar Zugriff auf Systeme möglich ist, die nicht am Netz sind, und dieser auf eine Vielzahl von Weisen durchgeführt werden kann (wieder: Stand 2008!).

Warum sollte es also ein Problem sein, eine solche Hintertür ins iOS einzubauen?

Die NSA hat Zugriff auf den kompletten Quellcode und kann davon ausgehend eine passende Version von DROPOUTJEEP entwickelt haben.

Oder warum nicht viel einfacher?

Die NSA kann einfach die auf den Apple Servern lagernden iOS Dateien durch Dateien austauschen die mit den benötigten Hintertüren versehen sind.

Ups, doppelter Kommentar.

Das wollte erst nicht senden :D

Unsinn!

…. Jaja und Zugriff auf meine Kaffeemaschine haben sie auch

Ohhh man

Gratuliere zum absolut sinnfreisten Kommentar bisher, ispasti.

… warum nicht? http://neuerdings.com/2013/10/.....-mit-wifi/

Je absurder die Idee, desto eher ein Treffer!

Apple behauptete, dass die Fingerabdrücke auf dem Chip gespeichert werden und Software dies nicht auslesen könne.

Übrigens: Schäuble meinte, falls das nächste iPhone (nach 5, was das 5s ist) einen Fingerabdrucksensor hat, wolle er kein iPhone mehr. Ich möchte jetzt sehen, dass Schäuble kein iPhone mehr hat! :-D

Also mal ganz erlich warum sollte die NSA uns Kleinbürger überhaupt überwachen wollen meint ihr wir sind so Mega wichtig auf diese Welt .

Und wenn es einer doch Schafen würde in ihre such Kriterien rein zu passen meint ihr sie bräuchten euer Handy oder pc usw um euch zu überwachen .

Gruß

Darum geht es nicht, ob die dein Handy brauchen oder nicht. Es geht darum mehr und mehr zu erfahren. Wer benutzt das Telefon. Welches Gesicht gehört zu den Fingerabdrücken, mit welchen Leuten hast du zu tun, etc…

Auch wenn ich nicht daran glaube, das Apple freiwillig die Daten weiter gibt, aber unvorstellbar wäre es auch nicht, das eine Firma dazu gezwungen wird.

Wie gesagt. Wir sind nur Marionetten. Das Geld verdienen die an uns.

Längst gängige Praxis. Nix da nicht unvorstellbar.

An Eurer Stelle würde ich das iPhone weghauen, um nicht weiter behelligt zu werden. Ihr könnt mir Eure Geräte gerne zur Entsorgung zuschicken. Im Übrigen gilt virtuell wie im richtigen Leben: Wer sich nichts vorzuwerfen hat, hat auch nichts zu befürchten. Und die NSA ist auch keine Gangsterorganisation. Der Ab- und Mithör- und -lesemöglichkeiten gibt es viele, nicht nur von den USA ausgehend… Und?

Ihr wollt wissen ob die NSA euer Gerät überwacht oder ihr auf deren Liste steht ? Na dann schreib folgendes SMS an einen Freund oder Freundin: werde morgen Nacht die US Botschaft in meiner Stadt hochjagen, könnt ihr Semtex besorgen.

Danach nur noch die Zeit stoppen, bis sie vor deiner Türe stehen.

meine güte, schonmal darüber informiert worden das apple damals als der „retter“ steve jobs kam, vom CIA und dem Militär finanziert worden ist um zusammen „gadgets“ zu entwickeln um die Menschheit zu überwachen und diese dumm genug sind dafür auch noch ein halbes monatsgehalt dafür zu zahlen ? Informiert euch mal ein bisschen abseits von kontrollierten mainstream ;) dann erfährt man das auch den zusammenhang von silicon valley, militär, geheimdienste etc. Steve Jobs war eine Puppe für die Öffentlichkeit, der genauso wie viele anderen für Geld und Ruhm seine Seele verkauft hat und euch was „gutes“ wollte ;) Wake Up aus eurer Traumwelt, bzw. matrix ;)

Die Hühner im Stall haben sich auch nichts vorzuwerfen … werden aber trotzdem geschlachtet. ;)

…ohh, …richtige Antwort zum falschen Kommentar. :P sorry

Trotzdem passend, 1+

Info an „Michi“….:

Würde zu gerne erleben, dass Du mir Deine völlige Ahnungslosigkeit mal ins Gesicht sagst.

Anonym beleidigend werden ist wirklich armselig…..!

Welcome to the Internet ;)

Ist doch Neuland ;-)

Na ja, Apple hat sich seit iOS7 und Maveriks für mich sowie so als seriöser Computer Hersteller verabschiedet. Wenn man nicht mehr direkt vom iPhone/iPod/iPad zum Mac etc. Kontakte, Termine usw. Synchronisieren kann. Es geht ja soweit ich weis nur über deren Servern(iCloud)! Und ich will so etwas nur als Option. Und nicht als Zwang. Ob das eine Absprache mit der NSA ist oder Apple selbst diese Daten verwerten oder verkaufen will ist mir ziemlich egal.

Wenn iCloud deaktiviert ist kannst du alles über pc Synchronisieren einfach bei iTunes iCloud deaktivieren .

Hab zwar kein Mac aber dürfte genau so sein wie bei Windows .

Gruß

Mann, was für’n Haufen Kinder …