iMobilesitter ausprobiert: Passwort-Manager vom Fraunhofer verspricht höhere Sicherheit als die Konkurrenz (Video)

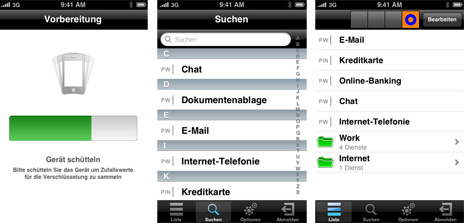

Mit der iPhone-Applikation „iMobilesitter“ (AppStore-Link) hat das Fraunhofer SIT heute einen Passwort-Manager für das iPhone vorgestellt, der Anwendungen wie 1Password & Co. – zumindest im Sachen Passwort-Sicherheit – deutlich überlegen sein soll.

So verzichtet die 5€ teure iPhone-Applikation zwar weitgehend auf nette Interface-Spielereien, den iCloud oder Dropbox-Abgleich und bringt keine Kompagnon-Anwendungen für PC und Mac mit, hält mit seinem ausgeklügelten Ablage-Mechanismus jedoch Bruteforce- und Wörterbuch-Angriffen stand. Einen Punkt, der trotz aller Einschränkungen wohl stärker als die Benutzeroberfläche gewichtet werden sollte.

So verzichtet die 5€ teure iPhone-Applikation zwar weitgehend auf nette Interface-Spielereien, den iCloud oder Dropbox-Abgleich und bringt keine Kompagnon-Anwendungen für PC und Mac mit, hält mit seinem ausgeklügelten Ablage-Mechanismus jedoch Bruteforce- und Wörterbuch-Angriffen stand. Einen Punkt, der trotz aller Einschränkungen wohl stärker als die Benutzeroberfläche gewichtet werden sollte.

Das Fraunhofer SIT erklärt das iMobilesitter-Konzept auf seiner Webseite ausführlich. Die Kurzversion:

Bei der Eingabe des korrekten Master-Passworts werden die Zugangscodes freigegeben. Hackern wird das Leben allerdings schwer gemacht, denn der iMobileSitter akzeptiert jedes eingegebene Passwort. Sobald ein Master-Passwort eingegeben wird, öffnet sich der Speicherraum und es werden Zugangscodes angezeigt. Jedes angezeigte Ergebnis sieht so aus, als könnte es das richtige sein. Wurde beispielsweise eine vierstellige PIN-Nummer gespeichert, dann wird immer eine Zahlenkombination zwischen 0000 und 9999 angezeigt.

Wir haben den iMobilesitter, offiziell vorgestellt wird die App auf der diesjährigen CeBIT in Halle 26 an Stand E50, bereits ausprobiert:

(Direkt-Link)

eine backup Funktinonalität ist bei mir kein „Spielchen“.

Dacht ich mir auch. Und solange man das Backup in nem TC Container speichert ist es noch sicherer.

Wie kann man denn bitte nen Brute Force aufm iPhone ausführen?

Jailbrake & App mit Backdoor.

Sicherheitslücken die wir nicht kennen.

Attacke auf die Dropbox Agilekeychain.

Usw.

Ganz nett, jedoch sieht auch der Hacker sofort am Symbol das das eingegebene Passwort nicht richtig ist, insofern dies nicht individuell ausgewählt werden kann.

Hatte das Tool schon aufm Blackberry. Symbole sehen auf jedem handy anders aus. und das gleiche Symbol taucht auch bei unterschiedlichen masterpassworten auf. In der Anleitung steht was von syncname der vergeben werdne kann

Man kann das Icon aber auswählen, das im Video gesehene ist nur eines von vielen. :)

Liebe Grüße,

Katharina

Waao!

Jetzt sieht der Hacker alle meine Webseiten und alle meine Nutzernahmen und kann dann Parallel noch viel mehr Brute Force laufen lassen.

Ich finde das inovativ vom Fraunhofer, die jungs habens drauf.

Am besten noch Kreditkartennummern anzeigen, weil die Sternchen in 1Password und co. ja so unsicher sind!

Wer so einen Müll entwickelt. Eigentlich müssten die doch nochmal ganz von vorne anfangen!

Außer dem Verschlüsselungsmechanismus ist doch alles gemeingefährlich!

Da hat wohl einer was nicht verstanden.

Sorry Nutzernamen. Ja das ist war.

Auch wenn ich das Fraunhofer grundsätzlich für vertrauenswürdig erachte, bleibe ich doch lieber bei KeePass. Das ist OpenSource, ich hab ne DropBox Funktionalität, nen Desktop Client…einfach perfekt.

Ich hab KeepAss nicht im Appstore gefunden. Nur eine App die den Namen von KeepAss trägt aber die wurde von nem Chinesen entwickelt, davon lass ich lieber mal die Finger ^^

Das ist mir auch aufgefallen. Abgesehen davon ist diese App sowohl unvollständig in den Features (Photos? Selbstdefinierte Einträge? Etc) als auch vollkommen weltfremd. Nichts passiert einem häufiger als sich beim Eingeben eines Passwortes zu vertippen (das iPhone Syndrom). Dann kriege ich also unbemerkt (das Symbol oben übersieht oder vergisst man natürlich in der Hektik) ein falsches Passwort, und versuche mich damit eine halbe Stunde vergeblich irgendwo einzuloggen, bis ich auf die Idee komme die App noch mal zu starten…hallo, geht’s noch?

Und die ‚zusätzliche‘ Sicherheit braucht kein Mensch. Verschlüsselung über AES256 (das haben fast alle) reicht dicke aus.

Sorry, aber wenn dir so ein Fehler unterläuft, dann ist dir mit AES auch nicht geholfen. AES ist auch nur so gut wie der Masterschlüssel – ein Auto wird auch nicht dadurch sicherer, dass es einen Sicherheitsgurt hat – man muss ihn auch zu nutzen wissen.

Da es sehr oft vorkommt, dass der Benutzername von einem Account identisch mit der eigenen Mail-Adresse ist, sollte sich bei falschem Master-Passwort auch der Benutzername des jeweilig gespeicherten Dienstes ändern!

Ein mischen dieser Angaben wäre zumindest schon einmal ein Schritt in die richtige Richtung.

Soweit ja ganz ok.

Aber: Wieso werden die realen Benutzernamen bei falscher PW-Eingabe angezeigt?

Dann ist als Beispiel die reale Mailadresse sichtbar.

Das finde ich ja nun nicht so prickelnd.

Das sehe ich auch so, hier sollte schleunigst nachgebessert werden.

.. wenn ich Dein iPhone habe und die Passwort-App starten kann ist es mir trotzdem UNMÖGLICH festzustellen, wie Deine Emailadresse ist :-D

Für 5 Euro ganz schön Beta. Zurück ans Reißbrett und eine brauchbare Anwendung mit Backup, Sync und Desktop-Client entwickeln. Diese Insellösung braucht kein Mensch. 1Password ist für derzeit die beste Lösung am Mac und iDevices.

1. … die grösste Angriffsflâche bei dieser Art Anwendung ist nicht die App selbst, sondern Synchronisation und/oder Backup.

2. … OpenSource sind, wie der Name sagt, für alle zugänglich und die unsicherste Programm Variante für diese Art App

zu Punkt 1 gebe ich dir natürlich recht, aber man will ja verhindern das im Falle eines Verlusts/Diebstahls die Passwörter in die falschen Hände gelangen. Wenn es kein Backup gibt muss ich die Passwörter zwangsweise noch wo anders speichern/aufschreiben und habe somit da die gleiche vielleicht noch unsichere Lücke oder aber meine Passwörter sind einfach weg…

Punkt 2 finde ich nur bedingt richtig. Klar hat man bei open Source eine einfachere Möglichkeit eine Lücke zu finden, ABER das haben alle Entwickler auch und die vielen Leute die sich den Code angucken können finden sicherlich eher einen Fehler/Lücke als ein einzelnes Unternehmen mit privatem Code. Außerdem ist es bei einem nicht Open Source Programm schwieriger, selber zu erkennen ob das eigene System jetzt unsicher ist oder nicht….

Wer glaubt dass Benutzernamen und Emailadressen geheim sin ist selber schlud

Ich benutze auch 1Passwort, schon alleine wegen der Faulheit auf dem Mac, Windows, iPhone und iPad. Aber generell ist es doch garnicht schwer sich ein sicheres Passwort auszudenken. Man nehme sich einfach irgendeinen dummen Satz den man sich merken kann wie: Meine Oma starb 1982 und hat nie XXX benutzt. Daraus bastelt man sich sein Passwort mit dem Anfangsbuchstaben und der länge des Wortes + den Dienst. Daraus ergibt sich zum Beispiel für den Google Login ein Passwort: M5O3s51982u3h3n3G6b7

Sowas knackt keiner so schnell, ist relativ sicher da es sowohl mit Brute Force lange dauert als auch niemals in einem Wörterbuch steht und lässt sich auf alle Dienste anwenden. Es gibt hierbei einen Haken, wenn erstmal eins der Passwörter geknackt ist und „zufällig“ jemand auf das Muster kommt sollte man sich einen anderen Satz basteln, aber mal ehrlich: wenn man das niemandem erzählt kommt da auch kein Schwein drauf….

Mit diesem System braucht man nichtmals unbedingt ein Backup und mit einem einzigen weiteren sicheren Masterpasswort in 1Password kommt man gut überall aus, kann zur Not seine Passwörter auch ohne eintippen/rekonstruieren und ist garantiert sicherer unterwegs als zurzeit die meisten Leute mit ihrem Namen des Freundes/Haustieres ihrem Geburtstag oder einem Wort aus dem Duden wie zum Beispiel das Wort „Passwort“ als Passwort zu verwenden

Allbekanter Irrglaube, ein Passwort wie ICHBINDERCOOLSTETypDERWELT ist sicherer als M5O3s51982u3h3n3G6b7…

Eie kommst du da drauf? Geh mal auf

https://passwortcheck.datenschutz.ch/check.php

gibt dort das Passwort

M5O3s51982u3h3n3G6b7

ein und Poste das Ergebnis danach gibts du

ICHBINDERCOOLSTETypDERWELT

ein und postest das Ergebnis. Damit ich dir etwas Arbeit abnehme Passwort 1 ist stark(besser wär es mit Sonderzeichen) Passwort 2 ist schwach. Jetzt zu meiner Frage wie kommst du darauf das dein Passwort stärker ist als das von komacrew? Ich fid zwar die Technik von Komacrew schwer aber wenn er sich es sich leicht merken kann ist es alle mal besser als ein PW das innerhalb von schätzungsweise 10 Min per Brute Force + Wörterbuch Angriff geknackt ist(genug Rechenleistung vorrausgesetz^^)

Auch auf die Gefahr hin dass es Vertex wieder nicht versteht: das möchte ich sehen, wie Du am iPhone die Kolonne ‚M5O3s51982u3h3n3G6b7‘ eintippst, nur um Dich bei was auch immer anzumelden. DAS ist weltfremd. Selbst wenn Du selbst es (als einziger auf der Welt) so machst.

Udn vor allem kaufe ich keinem einzigen der hier mitlesenden ab, dass seine Daten eine derartigen Schutz wert sind.

Wieso Weltfremd? komacrew(den meintest du bestimmt nicht vertex^^) kann doch, nachdem er das Passwort ausgedacht hat es in seinem PW Manager speichern und falls er es dann braucht einfch kopieren und einfügen. Das ist zwar etwas unkomfortabler aber was tut man nicht alles für seine Sicherheit ;)

Achja und natürlich sind mir meine Daten soviel Wert ansonsten hätt ich überall 1234 als Passwort und würde mich absolut nicht mit sowas wie Sicherheit rumschlagen.

login: login

passwort: passwort

das sicherste überhaupt ;D

Ich hab das Beste vom Fraunhofer erwartet und das schlechteste Programm bekommen.

Wie schon ein paar mal gesagt, darf der Kontoname oder der Username nicht angezeigt werden.

Und da wird es schon schwierig werden für die App sich Dummy Namen auszudenken.

Naja, also so neu ist das aber nicht. Ich hatte, bevor ich zu 1Password gewechselt bin, ein kostenpflichtiges App. da war genau diese Funktion bereits drin. Das war vor 1 oder 2 Jahren. Fragt aber nicht, wie das hieß,da müsste ich mal in meiner App Cloud nachschauen falls es einen interessieren sollte.

Stimmt. Die Idee ist nicht neu, Sony-Ericsson hats auch schon mal mit Code-Memo ausprobiert. Der Passwordmanager war früher auf jedem Sony-Handy vorinstalliert und hat wohl nach dem gleichen Prinzip gearbeitet. Die gleichen Jungs vom Fraunhofer haben den aber schon 2007 geknackt, siehe http://mobilesitter.de/downloa.....dememo.pdf Die werden die gleichen Fehler wie Sony wohl nicht in Ihrer eigenen Software machen.

Der Ansatz gefällt mir gut, aber es stört mich doch, das alle eingerichteten Dienste und auch die Benutzernamen bei falschem Masterpassword richtig angezeigt werden. Das sind für meinen Geschmack zu viele Informationen für einen potentiellen Angreifer – hier sollte nachgebessert werden. ansonsten eine wirklich sehr gelungene App.

Ich finde es schon dreist, wie sich Leute, die sich noch nie länger als 5 Minuten mit einem Thema beschäftigt haben, hier über die Arbeit von ausgewiesenen Fachleuten ‚urteilen‘. Über Komfortfeatures kann man diskutieren, aber die Tatsache, dass die App vielleicht absichtlich richtige Loginnamen etc anzeigen muss, damit ein Angreifer nicht an diesen Namen schon erkennen kann, ob sein Masterpasswort das korrekte war, sollte man mal berücksichtigen. Denkt mal an den Fall, dass der Angreifer vielleicht weiß, wem das iPhone gehört…

Und der Loginname für eine Webseite ist nicht wirklich schützenswert, das Passwort umso mehr.

Dem kann ich nur zustimmen. An eine e-Mail Adresse oder einen username kommt man nur allzu leicht.

Dann könnte man sogar ein bruteforcing Programm schreiben, das einfach überprüft ob der angezeigte Benutzername der richtige ist und schon ist auch dieses Programm knackbar. Die haben sich dabei schon was überlegt!!!

Was ist z.B., wenn ich die Zugangsdaten für eine Online-Bankkonto in iMobilesitter speichere? Ein Angreifer sieht meine richtige Kontonummer, aber – weil er das Master-Passwort nicht kennt – eine falsche PIN. Er ruft nun die Online-Banking-Webseite auf und gibt dort die richtige Kontonummer und die falsche PIN ein. Da letztere nicht angezeigt wird, vermutet der Angreifer bei der ersten und evtl. auch zweiten Fehlermeldung einen Tippfehler. Beim dritten Fehlversuch wird der Zugang seitens der Bank vermutlich gesperrt, vielleicht sogar vorsorglich das Konto.

Insofern sehe ich die Anzeige des echten Anmeldenamens eher skeptisch. Auch dass ein Angreifer das Passwörter ändern – und damit die richtigen Passwörter zerstören – kann, finde ich schlecht (es muss ja nicht immer ein böswilliger Angreifer sein, es reicht ja auch ein neugieriger Partygast, der ein wenig mit meinem iPhone herumspielt), ebenso die „rosa Wolke“, die einem anzeigt, dass man das richtige Passwort eingegeben hat.

Im Grunde kennt das Programm das richtige Master-Passwort offenbar nicht, sondern verwürfelt anhand der Eingabe die Passwörter. Das könnte man herausfinden, indem man mehrmals das gleiche „falsche“ Master-Passwort verwendet und prüft, ob die „falschen“ Passwörter jeweils identisch angezeigt werden. Vielleicht kann das mal jemand ausprobieren, der iMobileSitter bereits gekauft hat (zum Testen sind mir 5 EUR dann doch zuviel).

Also ich habe mir die App jetzt einfach mal gekauft und mich informiert.

1. Es gibt eine Backup funktion. Diese funktioniert über eMails, das ist sicher nicht so komfortabel wie bei Anderen, erfüllt aber seinen Zweck.

2. Es ist doch genau der Trick, dass man den richtigen Benutzername auch bei falschem Passwort angezeigt bekommt. Wenn nicht wüsste der Angreifer doch das er das richtige Passwort geraten hat. Nur das Passwort hat keine Symantik, weil es sicher gewählt sein sollte.

3. Die Oberfläche ist sehr nüchtern und funktional. Ein bisl mehr Pepp wäre schöner =)

Aber der wichtigste Punkt warum ich die App weiterhin nutzen werde ist, dass sie von einem vertrauenswürdigen Anbieter stammt. Ich will gar nicht wissen was US Hersteller so alles nach Hause auf Ihre eigenen PCs schicken…