Android-Malware im Video: System-Übernahme und unbemerkte Installation

Ein eindrucksvolles Argument für Apples Ansatz, das iPhone komplett zu verriegeln und ab Werk nur die Installation signierter Applikationen über den App Store zu gestatteten, liefert ein Security-Team der North Carolina State University.

Die von Xuxian Jiang geführte Gruppe hat ein Android-Rootkit erstellt, dass sich auf aktuellen Android-Geräten installieren lässt und die Komplett-Übernahme der betroffenen Smartphones ermöglicht. Mit Hilfe des Rootkits lassen sich installierte Apps verstecken und durch eigene Anwendungen ersetzen – zur Installation reicht dem Schädling der übliche, ein „Jailbreak“ wird nicht vorausgesetzt. Der Infektion über Gratis-Spiele und ähnliche Downloads stünde nichts im Wege.

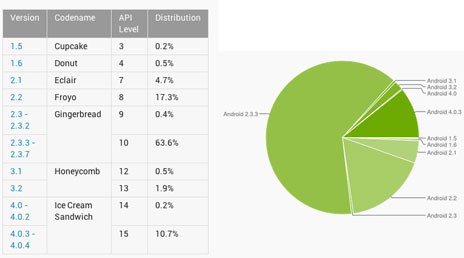

Die Sicherheitslücke mit einer schnellen Aktualisierung zu schließen, dürfte sich als problematisch erweisen. Nur 11% der Android-Nutzer haben die aktuelle Betriebssystem-Version 4.x im Einsatz. Mehr als 60% nutzen noch Android 2.x

(Direkt-Link)

For example, the rootkit could hide the smartphone’s browser and replace it with a browser that looks and acts exactly the same – but steals all of the information you enter, such as banking or credit card data. But the rootkit’s functionality is not limited to replacing the browser – it could be used to hide and replace any or all of the apps on a smartphone.

Hö

Mal-Ware, geil ich brauch noch nen Zeichenprogramm für meine Tochter. Bitte noch den AppStore-Link hinterlegen ;)

Und da wird immer über die Unsicherheit beim iPhone berichtet oder das iPhone exemplarisch für die bedrohten Smartphons genommen.

Mit deiner Aussage les ich das zum ersten mal.

Wo er Recht hat, hat er Recht!

Ich denk er meint, dass die Medien immer rumheulen wenns einen neuen Jailbreak gibt.

Aus dem Artikel geht jetzt noch nicht hervor, wie die schadsoftware auf das Gerät kommt!

Fehler im Text?

„Zur Installationen reicht dem Schädling der übliche….“

Wird im Video ganz gut demonstriert. So wie man sich auch ein normales Spiel installieren würde. Ohne zusätzliche Rechte-Nachfrage oder dergleichen. Und hier liegt das Problem. Im Bundle mit einer „normalen“ App, ließe sich das RK sicher gut verteilen.

Aber der Satz ist nicht vollständig.

Stimmt schon, deswegen fehlt der Aussage aber trotzdem noch eine Endung (ich glaube das meinte er mitunter)

„…zur Installation reicht dem Schädling der übliche…“

…Weg

…Prozess

…Vorgang

Gruß :)

Siehe auch hier:

http://h-online.com/-1632166

ich habs allen jailbreak und android fam

Da fällt mir eine Frage wieder ein, die ich mir schon mehrfach gestellt habe. Vielleicht kann sie mir ja einer der Techniker hier beantworten:

In den App Store von Apple kommen ja nur Apps von angemeldeten Entwicklern. Zudem Prüft Apple die Apps bevor diese in den Store gelangen. Soweit so gut.

Wäre es aber nicht möglich, dass sich einem Programm „böser Code“ versteckt der erst zu einem bestimmten Zeitpunkt aktiv wird? Angenommen in Angry-Birds gäbe es Coder der am 10.10.2012 eine Aktion ausführt und vorher einfach nichts tut. Dann würde dieser Code doch auch bei einer Prüfung der App durch Apple auch nicht auffallen (er wird ja gar nicht ausgeführt). Oder ist das falsch?

Ich gehe davon aus, dass Apple die App wie ein Nutzer bedient und prüft ob dabei auffälliges passiert. Oder kann Apple den echten Quellcode sehen?

Nur weil Apple kontrolliert, das eine App im Moment nichts böses tut weiß Apple also noch lange nicht, dass die App auch immer friedlich bleibt. Oder?

Mir ist klar, dass das reine Theorie ist und ich will auch keine Verschwörungstheorie schnüren. Mir geht es nur darum zu verstehen was/wie Apple wirklich prüft.

Du kompilierst deine Anwendung und musst sie als entwickler an Apple via Xcode schicken. (distributen) Und ja natürlich können sie in jede einzelne codezeilen nachschauen. Oder denktst du da sitzen 1000 Personen mit Apple Shirts und daddeln sich durch jede eingereichte App. Wie naiv kann man denn sein.

Aber wäre wahrscheinlich theoretisch möglich. Code zu verstecken und zu einem beliebigen zeitpunkt aktiv werden zu lassen. Nur die Chancen sind sehr gering, dass Software durchkommt und wenn ja dann fliegt die App. Spätestens nach 24h nach Entdeckung aus dem store. Aber ich hab auch schon Pferde vor na Apotheke kotzen sehen xD

Apple bekommt den Quellcode der App? Würde ich doch jetzt mal sehr stark anzweifeln… es werden verschiedene Automatismen durchgeführt wo auf private APIs gecheckt wird, aber viel mehr vermutlich nicht.

Es dürfte daher keinerlei Problem sein versteckte Funktionalität in eine App einzubauen, kam ja auch immer wieder vor. Nur solange die App nicht aus ihrer Sandbox ausbrechen kann ist das Risiko das davon ausgeht eher gering.

Bei kompilierten Programmen kann man nicht mehr in jede Codezeile schauen.

Um „bösen Code“ auszuführen, müsste die App aus der SandBox ausbrechen. Dazu sind private API Aufrufe notwendig. Für Apple ein leichtes, den Code nach solchen Aufrufen zu scannen und aufzuspüren (wird bei der Prüfung i.A. gemacht).

Insofern kann man keinen „bösen Code“ verstecken.

Apple begutachtet den Source Code normalerweise wohl nicht, alles, was sie von dir bekommen, ist das App Bundle, das u.a. die Binärdatei enthält. Die App wird neben dem manuellen Reviewprozess „gescannt“, um z.B. Private APIs zu entdecken. Wahrscheinlich suchen sie dabei auch nach ihnen bekannten möglichen Ansätzen für Schweinereien, weiß keiner…

Sie könnten natürlich (mühsam) dekompilieren, vielleicht tun sie’s sogar, aber alles werden sie nie erwischen.

Mal abgesehen davon, warum großartig Rootkits einschleusen, wenn Apple es nach wie vor nicht für notwendig erachtet Carrier IQ aus den IOS-Devices zu verbannen. Die Daten werden per SSL gesendet und können, da Carrier IQ auf CoreTelephony und CoreLocation zugreift (wahrscheinlich noch mehr), ziemlich private Daten enthalten.

Das Logverzeichnis heisst jetzt zwar/var/wireless/Library/Logs/awd und nicht mehr wie seit IOS3 /var/wireless/Library/Logs/IQAgent das macht es aber nicht besser.

Nur wer den ShouldSubmit-Wert von lockdownd unter die Domäne com.apple.MobileDeviceCrashCopy nullt, indem er die Funktion „Nutzungsstatistik senden“ oder „Empfohlene Einstellungen“ deaktiviert, ist ein klein wenig sicher, dass da nichts gesendet wird.

„…Ein eindrucksvolles Argument für Apples Ansatz, das iPhone komplett zu verriegeln…“

Ja, das wäre vielleicht schön, wenn dass der Grund wäre, tatsächlich geht es natürlich nur darum, das man so eben an allem mitverdienen und mitbestimmen kann. Letztendlich könnte Apple eben einen „verriegelten“ Mode anbieten und klar sagen: „Nur so garantieren wir für XYZ…“. Für alle die den alternativen „offenen“ Mode wählen, heißt es eben -> auf eigenes Risiko.

Aber dann würde Apple ja eben nicht mehr an allem mitverdienen.

Genau aus diesem Grund hadere ich immer noch mit dem jailbreak … Auch wenn es verlockend ist frei zu sein …

hmpf… das ist doch kein Argument für einen strikten AppStore!

das ist doch nur ein Argument dafür, dass man vor der Installation einer app mal den Kopf einschalten muss!!!

woher stammt diese app und kann ich der quelle vertrauen?

mehr Bedarf es nicht!

man, man, man… wenn ich solche Argumentationen lese wird mir übel!

wenn Apple eines Tages Mac OS auch so abschottet (zu meiner Sicherheit?!?!) wäre es der letzte Tag meines Macs.

wo liegt das Problem beide Seiten zuzulassen?

ein AppStore für Leute die eh ziemlich hemmungslos alles Laden (was kein Geld kostet) und die Freiheit für User zu Alternativen Quellen, worüber sich Leute mit Köpfchen nur freien können!

ich sehe hier kein android Problem, nur ein User-Problem.;)

Und User mit etwas weniger umfangreichem Fachwissen sind dann „schlechtere“ User? Na ein Glück, dass du ein „guter“ User zu sein scheinst.

*Ironicmode: Off*

ja ist klar du weißt natürlich IMMER wer eine vertrauenswürdige softwareschmiede ist…dass ich nicht Lache…

Apple hat Erfahrung und kann den Quellcode überprüfen… der User kann nur die App. starten… kein User erkennt durch Benutzung der App. was sie anrichtet… Apple macht das einzig richtige…

Wenn man Apple Produkte benutzt hat man immer das Gefühl ein sicheres Produkt zu nutzen… auch wenn es nicht 100% sicher ist… das Gefühl ist da… bei Win und Android hat man dagegen immer ein ungutes Gefühl…

Ein Freund von mir hat sich das Monotora Razer gekauft… Montarola hatte für März 2012 ein Update auf And. 4 versprochen… er wartet heute noch drauf… Sicherheit hat was mit Vertrauen zu tun…

Wieviel Android User haben ein Update von ihrem Handy… ? Das ist das nächste was Apple einfach besser macht als Android…

Ärzte, Forschung, Raumfahrt… überall da wo Sicherheit an erster Stelle steht, werden Apple Produkte (iOS) eingesetzt…

*Motorola :P

Was man wissen mus normalerweise kann man nur aus dem playstore Apps installieren. Wenn man fremde Quellen nutzen will muss man in den Einstellung aktivieren. Also selber Aktiv werden. Und jedes app zeigt beim Runterladen an welche Rechte ein App anfordert. Wenn ein Spiel netztwerkzugang Zugang zum Telefonbuch und rechte für das senden von Smsen anfordert muss ich mich nicht wundern wenn was passiert.

So ist es. Wenn ich es zulasse das ich Apps aus unseriösen Quellen installieren kann und das auch mache ist man selbst schuld. Wenn ich mein iPad jailbreake und dann irgend nen schrott im Internet runterlade brauch ich mich auch net wundern. Ist genau das gleiche. Es ist halt wie beim pc oder auch mac, wenn ich was installiere bzw. Runterlade vorher die Brain.exe starten…..