Vormerken: TAN-Schwachstellen in Banking-Apps

Kurzer Nachtrag zu unserem Hinweis auf den diesjährigen Chaos Communications Congress in Hamburg. Solltet ihr euch die iOS-App zum Streamen der über 100 zwischen dem 27. und dem 30. Dezember angekündigten Hacker-Vorträge bereits geladen haben, dann merkt euch den folgenden Vortrag vor.

Unter der Überschrift „(Un)Sicherheit von App-basierten TAN-Verfahren im Onlinebanking“ wird Vincent Haupert eines der immer häufiger anzutreffenden Tan-Verfahren auseinandernehmen.

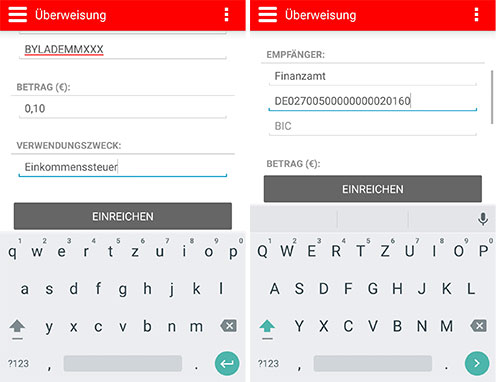

Auf seiner Webseite, auf der Haupert auch eine Video-Demo, anbietet kritisiert der Uni-Mitarbeiter die Sicherheit des neuen Verfahrens und demonstriert, dass Angriffe, die die vom Nutzer ausgelöste Transaktionen abfangen und vor ihrer Bestätigung nach belieben manipulieren können, möglich sind.

Der Talk ist für den 28. Dezember um 16:45 (Kalender-Link) angesetzt.

Neue App-basierte TAN-Verfahren sollen die etablierten Verfahren ablösen und Onlinebanking komfortabler machen. Die Notwendigkeit von dedizierter Hardware entfällt und Transaktionen können mit nur einem mobilen Endgerät durchgeführt werden. Was von den Kreditinstituten als Feature beworben wird, erweist sich in unserer Untersuchung als fatal. In einem Proof-of-Concept-Angriff demonstrieren wir die Manipulation von Transaktionsdaten und zeigen die konzeptionelle Schwäche von App-basierten TAN-Verfahren.

Hmm über den Browser besser? Hab mal gehört das man Onlinebanking niemals im w-lan Netz machen sollte?

Das ist zu pauschal, es ist ein großer Unterschied ob zu Hause im gesicherten WLAN oder in einem ungesicherten im Café/Hotel.

In öffentlichen Wlan sollte man generell am vorsichtigsten sein. Dort ist die Angriffsmöglichkeit halt höher als im Heimischen (wo nur Du das Passwort kennst) oder über Mobilfunk.

War das Konzept dabei nicht auf einen Root Zugriff angewiesen? Dann wäre es für uns ja erstmal uninteressant.

Der Angriff erfordert die Manipulation der beteiligten Apps und funktioniert nur unter Android. Für iOS können wir es gleich wieder vergessen.

Nur, wenn kein Jailbreak. Die mit JB sind angreifbar.