Secure ROM, iBoot, Kernel, iOS

Theoretisch möglich: Firmware-Extraktion beim iPhone 6s

Der französische Entwickler Ramtin Amin hat sich mit der Sicherheits-Architektur des iPhone 6s auseinandergesetzt und erinnert an die Abfolge des iPhone-Startvorgangs: Schaltet man das Apple-Handy ein, startet der Geräte-CPU in einem ersten Schritt das sogenannte Bootrom (bzw. Secure ROM).

Dieses prüft die Sicherheitssignatur der nächsten Komponente, Apples iBoot, und startet diese nur, wenn kein Anlass zur Sorge besteht. iBoot prüft ebenfalls ob Software-Veränderungen vorgenommen wurden – etwa ein Jailbreak – und startet den wartenden Kernel erst, wenn die Prüfergebnisse ohne Auffälligkeiten zurückkommen. Ist alles Ok startet mit dem Kernel auch das mobile Betriebssystem iOS. Die „chain of trust“ hat ihren Zweck erfüllt, das iPhone liegt einsatzbereit in eurer Hand.

Würde man das iPhone kompromittieren wollen, etwa zur Installation manipulierter Firmware oder um direkt auf die System-Komponenten zugreifen zu können, könnte man an vielen Stellen innerhalb der beschriebenen Kette ansetzen – doch nur wer die Secure ROM unter seiner Kontrolle hat, kann das iPhone auch nach fehlerbehebenden Software-Aktualisierungen Cuperinos weiter nach Belieben kontrollieren.

If you can find a vulnerability in iBoot, and bypass the kernel signature check, you get to load any kernel you want which could then load any apps you want, untill Apple fixes the iBoot. If you find a vulnerability in the llb (low level boot) you can load any iBoot you want until Apple fixes llb. If you find a vuln in SecureROM, you can load any llb you want, which would load any iBoot you want, which would let you load any kernel you want and so on… and that.. Until… you get a new phone!

Doch der Zugriff auf den Bootloader und die Secure ROM, beide sind fester Bestandteil der iPhone-Chips, ist alles andere als trivial. Den letzten Erfolg diesbezüglich erzielte die Hacker-Community beim iPhone 4 und veröffentlichte damals das limera1n-Tool zur Geräte-Übernahme. Eine Software, die sich noch immer einsetzen lässt – Gegenmaßnahmen von Apple blieben erfolglos.

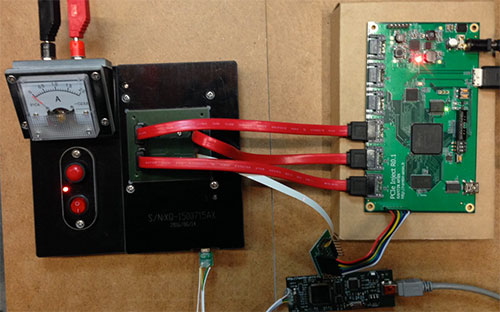

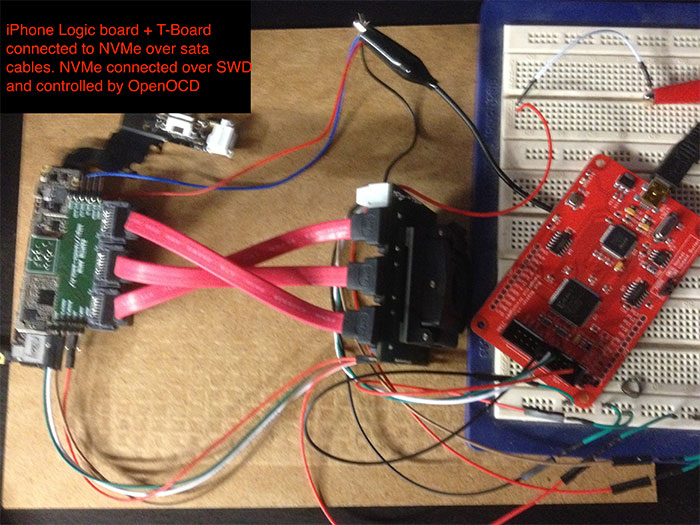

Zurück ins „Hier und Jetzt“: Ramtin Amin, der noch mal darauf hinweist, dass Apple bis zu $200.000 für gefundene Fehler zahlt, die einen Angriff auf das Secure ROM des iPhone ermöglichen würden, zeigt jetzt, wie ein entsprechender Angriff ablaufen müsste und präsentiert die Hard- und Software-Komponenten, die dazu notwendig wären. Im Konjunktiv wohlgemerkt.

Wir gehen jetzt einfach mal davon aus, dass wir zum diesjährigen Chaos Communication Congress, dieser findet zwischen dem 27. und 30. Dezember in Hamburg statt, noch einen Nachtrag zum Theme präsentiert bekommen…

Könnte, müsste, theoretisch.

Es wäre auch theoretisch möglich dass in dieser Sekunde ein Sack Reis in China umfällt. Ob wirklich einer umfällt könnte man unter Umständen vielleicht nachweisen. Nur in der Theorie vielleicht.

Klasse Kommentar. Sehr präzise und zielführend. Besser gehts nicht.

Ja – nein. Er hat Recht, aber das Erwähnen des Sackes mit Reis in China ist langsam langweilig geworden. ;-)

Haben Sie auch nur im Ansatz Ahnung von Security? Und wie Schwachstellen von Produkten identifiziert werden? Also, ich meine von Profis und nicht von irgendwelchen Bastlern, die dann per Zufall etwas entdecken.

Alles fängt mit der Theorie an nachdem man ein Produkt erstmal verstanden und mögliche Schwachstellen identifiziert hat. Ob diese „möglichen“ Schwachstellen tatsächlich welche sind wird erst in vielfältigen weiteren Verfahren oder gar Forschungen erst ermittelt.

Kommentieren Sie doch bitte zukünftig Dinge, die Sie verstehen.

Sie haben nichts verstanden. Bitte auch kein Kommentar mehr abgeben!

Schrödingers Reissack.

Studien haben beweisen, das Namen mit F L E und R besonders gefährdet sind vom Reissack getroffen zu werden. Teile das um sie zu warnen!

Wäre mal was anderes, wenn der next JB aus Frankreich käme.

Der Mann hat eine interessante Follower Liste. Apple ist auch dabei.

Theoretisch ist der Trissor jetzt offen #insider

tresor :)

Hat Apple wohl auch auf die billige Kuchenblechmafia gesetzt. Die Stahltresoren waren auch nach nur wenigen Minuten so gut wie offen.

praxisnah …