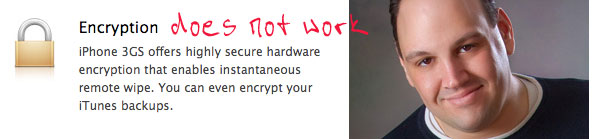

Zdziarski: iPhone Hardware-Verschlüsselung komplett nutzlos

Jonathan Zdziarski, seines Zeichnens White Hat Hacker und Security-Analytiker mit dem iPhone im Fokus, meldet sich in diesem Wired-Interview erneut zu Wort. Zdziarski, der sich zuletzt dem sicheren Löschen des iPhones und der Angreifbarkeit der Passcode-Sperre widmete, hat sich aktuell der – mit dem iPhone 3GS eingeführten – Hardware-Verschlüsselung angenommen. Sein Verdikt: Nutzlos. Fünf Minuten Freizeit und die frei verfügbaren Jailbreak-Applikationen reichen aus, um an den Inhalt so verschlüsselter Geräte zu gelangen.

„I don’t think any of us [developers] have ever seen encryption implemented so poorly before, which is why it’s hard to describe why it’s such a big threat to security.“

Laut Zdziarski lassen sich die auf dem iPhone 3GS gespeicherten Daten eben so leicht auslesen, wie die des iPhone 3G bzw. des iPhone classic. Die neu eingeführte Hardware-Verschlüsselung mache sich während eines Angriffs quasi nicht bemerkbar.

„Wondering where the encryption comes into play? It doesn’t. Strangely, once one begins extracting data from an iPhone 3GS, the iPhone begins to decrypt the data on its own, he said.“

Zdziarski verweist dabei auf die Jailbreak-Werkzeuge Redsn0w und Purplera1n (wir berichteten). Führt man einen Jailbreak mit den frei erhältlichen Mini-Applikationen durch, lässt sich der eigentlich verschlüsselte Geräte-Inhalt problemlos per SSH auslesen.

Zdziarski sieht die iPhone-Entwickler in der Verantwortung. Diese dürften sich nicht auf Apples Security-Strategie verlassen, sondern sollte eigene Sicherheits-Systeme in Applikationen mit sensitiven Daten implementieren.

„If they’re relying on Apple’s security, then their application is going to be terribly insecure. Apple may be technically correct that has an encryption piece in it, but it’s entirely useless toward security.“

Mit Dank an Kai.

HA! Das ist mal ein Scherz, wird Zeit dass Apple ein paar Leute ranlässt, die etwas von Security verstehen.

Den Typen sollte Apple anstellen!

damit er keine zeit mehr hat sich um jailbreak und co zu kümmern… aus apples sicht sicher ne gute idee, aber aus unserer sicht sicher nicht ;)

Das Bewerbungsfoto ist ja schonmal da oben.

PS: ist an der Erstellung von Norton Internet Security nicht auch ein Hacker beteiligt ;)???

korrekt! bein anti-vir übrigens auch :)

Jo genau! damit ein Jailbreak und Unlock niemals möglich wird…

…gesendet von meinem Jailbroken iPhone 3GS

Wenn ich irgendwo schon mal root-access habe, komme ich überall rein. So ein Blödsinn…

Der Mann soll seine Hausaufgaben machen..

Wenn der ein geklautes iPhone an sein iTunes hängt – geht schon mal gar nichts. Wenn er dann einen Jailbreak macht muss er komplett neue Software aufspielen – Daten weg.

Und dass, wenn die SIM draussen ist, auch kein wipe mehr geht – dazu brauche ich kein „Hacker“ zu sein, um das zu wissen..

„Wenn der ein geklautes iPhone an sein iTunes hängt – geht schon mal gar nichts. Wenn er dann einen Jailbreak macht muss er komplett neue Software aufspielen – Daten weg.“

nicht ganz, Hausaufgaben machen!!

Zdziarski war einer derjenigen die aus der Goldmaster des Ur-iPhones sogar noch Bilder wiederherstellen konnten die wärend der Entwicklung mit einem der Prototypen gemacht wurden.

Na und?

Hast du deine Hausaufgaben gemacht? Wenn man Redsn0w benutzt, gehen keine Daten verloren..

Schwachsinn! Das war bis 2.2.1 so. Bei 3.0 bügelst Du den Jailbreak einfach zusätzlich rein, die Daten bleiben da.

Ein gesundes Halbwissen reicht eben manchmal doch nicht…

;)

Wenn man keine Ahnung hat einfach mal …

iPhone anschliessen, jailbreaken, Software installieren, Disk Image extrahieren

Das wars.

Und was ist nun das Problem des Jungen…? Soll Apple nun den Jailbreak auch noch unterstützen? Wieso geht der von einem gejailbreaktem Gerät aus…? Wer das iPhone knackt muss (darf) seitens des Herstellers nicht mehr grosse Forderungen stellen

Richtig!!

Gilt das mit der unwirksamen Verschlüsselung denn nur bei gejailbreakten Geräten?

Oder anders gefragt: Kann man verschlüsselte und Key-gesicherte Geräte denn Jailbreaken? Wenn nicht, wäre es ja sicher.

Ich glaube, ihr versteht das nicht so ganz. Unser Junge führt doch den Jailbreak erst im nachhinein durch ;)

lies mal den Spiegel-Artikel dazu, dann wirst Du verstehen wo das Problem liegt

http://www.spiegel.de/netzwelt.....38,00.html

Hier mal (auch in den Antworten) die Problematik nachlesen: da geht gar nichts!

http://www.heise.de/ix/news/fo.....7577/read/

Ich bleib dabei. Blödsinn..

ich hab ja soooo wichtige Daten…

was du hast weiß ich nicht, aber ich denke es gibt auch user die das iPhone geschäftlich nutzen und da bspw. firmenintere mails drauf haben o.ä….

ja, ich finde telefonnummern und emailadressen schon wichtig – übrigens auch die logindaten zu meinen postfächern. benutze zwar kein mobile banking, aber auch das wär mir wichtig. private sms und meine fotos übrigens auch.

zum glück sind in meinem bekanntenkreis nicht solch leute wie du die sich einen scheiß um ihre daten kümmern…

Nur wieder der übliche Ano-Schwachsinn…

typisch Herr Vorwitzig: Nichts zur Sache beitragen, keine Ahnung haben, aber gerne Stänkern.

@anonymous2: don´t feed the trolls

der hat immer noch nicht gecheckt, was „Anonymous“ heisst. ;)

Sehe ich genauso wie Peter oder potzblitz,

das ist ein vergleichbares Unix System, wenn ich dann durch einen Jailbreak Root Rechte habe, habe ich die Gewalt über das Dateisystem. Und ohne Karte ist ja wohl auch klar das keine Verbindung zustande kommt… Weiß auch nicht was daran hacken sein soll, sind eigentlich nur logische Tatsache. Ohne Jailbreak, wird werden Programme als Mobile Benutzer und Gruppe ausgeführt und dann ist das iPhone recht sicher. Klar ist es eine Sicherheitslücke, wenn ich im nachhinein ein Jailbreak ausführe und so an alle Daten komme, doch Apple versucht ja jedes Mal die Lücken zu stopfen, doch letzt endlich wird es wohl immer wieder möglich sein, ebend ein Katz und Maus Spiel. Wenn der Junge nun ein Programm schreibt welches z.B. durch Buffer Overflow über den Mobile User Root Rechte erlangt, dann wäre es ein wahrer Hacker und ein neuer Stern am iPhone Himmel und er hätte eine Sicherheitslücke entdeckt. Damit wäre dann logisch in Folge eine neue Jailbreak- Methode geboren. Aber so ein Schmarn… hahaha lach tot….. Der Dödel…. versucht sich nur zu profilieren… Hab den Schwachsinn vorhin schon auf heise.de gelesen und dachte nur, was ist das für nur für ein Bild Niveau… Egal…

„And then there’s the keyboard cache: key strokes logged in a file on the phone, which can contain information such as credit card numbers or confidential messages typed in Safari. Cached keyboard text can be recovered from a device dating back a year or more“

Ja ne is klar, das ist deiner Meinung nach wohl auch ein Feature ?

Welche Datei ist denn damit gemeint? Die dynamic-text.dat? Oder eine andere? Danke.

Jonathan Zdziarski war damals der Erste, welcher raus gefunden hat welche forensischen Daten sich aus einem iPhone bekommen lassen (wie z. B. die Screenshoots für die Animationen oder neuerdings der, fast systemweit immer aktive, Keylogger). Er hat auf einen iPhone Gold Prototypen damals jede Menge Sachen von Apple gefunden. Außerdem arbeitet in der Sicherheitsabteilung von McAffe und dies hier ist sein Job. Nebenbei hat er schon im Juni über die Möglichkeit eine eigene RAM Disk zu booten geschrieben…… mit den Jailbreak geht es nur einfacher.

Es geht nicht darum, dass er sich Root Rechte verschafft hat, sondern darum, dass nun, das ganze Sicherheitskonzept von Apple absurdum geführt worden ist. Bei einem geklauten Mobiltelefon bekommt man nun trotz Passcode, Hardwareverschlüsselung und Fernlöschung den Zugang zu den Daten ohne Probleme indem man einfach einen Jailbreak macht und danach mit einem totalen simplen Programm alle Daten bekommt (inklusive der ganzen forensichen Daten, wie zum Beispiel irgendwelcher Passwörter).

Bei der SIM Karte geht es darum, dass zum Beispiel andere Buisnes Mobiltelefone beim SIM Karten wechsel oder wenn die GSM Verbindung für eine bestimmte Zeit abreist den Encryption Key zerstören und somit die Daten unbrauchbar machen auf dem Gerät. Dafür ist keine Verbindung zum Apple mobile me Server notwendig.

Für dich als Privatbenutzer vielleicht egal, aber für Geschäftskunden ist dies eine sehr wichtige Frage und ein absolutes K.O. Kriterium für das iPhone in diesem Umfeld und stellt eine große Gefahr dar. Vor allem da Apple noch extra mit der Hardware Encryption bei dem 3GS wirbt.

danke das du das hier mal richtig wiedergibst! ich fasse mir gerade an den kopf über diese vielen unqualifizierten aussagen von typen wie peter und co.

Von deinem Müll müssen wir hier ja nach jedem Kommentar lesen. Troll dich, Spam-Master!

Das Prob ist aber folgendes…..

„Jonathan Zdziarski beschreibt in einem Interview mit Wired, wie die erst mit dem iPhone 3GS eingeführte Verschlüsselung ohne Schwierigkeiten auszuhebeln ist. Dazu reiche es, das Gerät mit frei zugänglicher Jailbreak-Software zu versehen. Anschließend ließe sich mit ssh ein Image der Daten auf einen anderen Rechner ziehen.

Bei diesem Kopieren decodiere das iPhone automatisch die im Gerät verschlüsselt gespeicherten Daten.

Es sei also nicht nötig, irgendwelche privaten Schlüssel zu erraten oder mit Brute-Force-Methoden zu ermitteln.“ Quelle Heise

Apple hilft hier kräftig mit

vielleicht das erste mal für apple ein wirkliches argument den jailbreak in zukunft verhindern zu wollen. wäre schade wenn man in zukunft auf den jailbreak verzichten müsste

Hehe, Komiker.. :D

das problem ist nicht er jailbreak, sondern nur der einsatz des encryption chipsatzes. wenn der so doof ist, die daten freiwillig ohne überprüfung zu entschlüsseln….

ps: palm sync’t wieder mit itunes :P

Full-Encryption Systeme arbeiten nun mal so. Zur Laufzeit gibt es keine Authentifizierungen mehr normalerweise bzw. würde in diesem Falle auch nichts mehr nutzen, wenn man weiß welche Rechte dem Root bei dem iPhone OS gewährt werden bzw. wie die ganze Rechtekonstellation bei dem iPhone OS aussieht.

Hier würde es ausreichen wenn der Recovery und DFU Modus automatisch dazu führen würden, dass der Encryption Key in der TPM Hardware gelöscht wird. In diesen Modi will man ja eh eine neue FW einspielen und das wird IMHO der Key erneuert. Somit wäre dies absolut ausreichend um dieses Problem zu umgehen. Dann kann dort jede beliebige RAM Disk geladen werden, da die Daten, selbst die forensischen, nicht mehr entschlüsselbar wären. Dazu noch die Option einführen, dass das entfernen der SIM Karte zum Löschen des Keys führt und die Sache wäre schon deutlich sicherer.

Das ist doch keine Überraschung, das schwierige war der Jailbreak und wenn Apple den verhindern kann sind die Daten auch wieder sicher! Die Verschlüsselung bringt was wenn Profis einfach den Speicherchip auslesen dann haben sie keine verwertbaren Daten wie bei vorherigen iPhones. Das gleiche gilt bei Windows, wenn ich da Daten verschlüssle nützt es auch nicht wenn sich der User anmelden kann, denn dann liegen sie offen. Frage mich was daran jetzt sensationell sein kann das war auch ohne es zu versuchen klar dass es so ist. Oder was würdet ihr erwarten wenn ihr euch per SSH ins eigene iPhone einlogt.

Nein, der Jailbreak ist nicht das Problem. Das Problem ist, dass der JB möglich ist ohne, dass der Encryption Key gelöscht wird was sich normalerweise mit bißchen Nachdenken bei Apple im Voraus hätte verhindern können. Einfach bei dem reinen Versetzen des iPhones zum Beispiel in den DFU Modi den Encryption Key wipen. Dann sind die Daten auf dem Gerät schon unbrauchbar. Ich kann es ja immer noch nicht glauben, dass Apple dies nicht gemacht hat.

Aber auch ohne den Jailbreak kannst du ja damit aktuell die Daten auslesen. Dadurch, dass die Verifizierung der FW (Signatur) wohl schon wieder gehackt ist, kannst du eine beliebige RAM Disk mounten über den DFU Modus welche die Aufgabe übernimmt und die Daten ausliest. Mit den Jailbreak Programmen geht es nur „Idioten-Sicher“.

OT

Das Update für Mobile Navigator Europe ist online!!! :)

1,67GB groß

*latte*

Ziemlich krass.

Consumer ist wie immer betaTester.

Aber cooler Typ!

Ach, Palm ist keine Option sondern nur ne billige Kopie teuer verkauft.

Wenn hier was teuer verkauft wird, dann wohl ganz klar das ophone und nicht der pre!

Das oPhone… Labersack… Erst denken…

Süß, wie Ihr alles wisst, was hätte Apple hätte wie anders machen müssen ;o)

Naja, ein JB nach einer Woche ist ein Schlag ins Gesicht für jeden Entwickler von Apps (Stichwort Cracked Apps). Zumindest beim 3G S hätte man doch ne neue Sperre einbauen können. Zeugt irgendwie von Null Bock seitens Apple.

Der JB ist doch garnicht das Problem! Sondern nur eines der Werkzeuge, es geht auch ohne JB. In dem Moment, indem du ein Image ziehst, werden Seitens Apple alle verschlüsselten Daten lesbar gemacht. Das ist der Hacken.

allerdings würde Apple weniger Geräte verkaufen wenn sich kein JB mehr durch führen lies;)

Somit ist klar warum Apple es nicht grade schwer macht für die hacker.

Genau! Einen Kunden weniger wüsste ich schon! ;)